Questões de Concurso Comentadas por alunos sobre firewall em redes de computadores

Foram encontradas 501 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

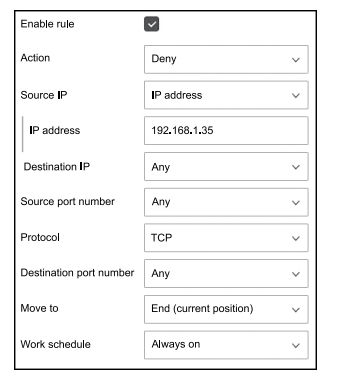

Assinale a alternativa que apresenta um efeito prático dessa regra, considerando que não existem outras regras conflitantes.

( ) O Firewall não tem permissão para bloquear portas e também não atua como um filtro de pacotes, sua função é permitir com algumas regras a entrada de vírus.

( ) O Firewall é uma barreira de proteção que ajuda a bloquear o acesso de conteúdo malicioso, mas sem impedir que os dados que precisam transitar continuem fluindo.

( ) O Firewall tem como função a busca de dados.

( ) Os Firewalls trabalham usando regras de segurança, fazendo com que pacotes de dados que estejam dentro das regras sejam aprovados, enquanto todos os outros nunca chegam ao destino final.