Questões de Concurso

Foram encontradas 1.970 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

De acordo com a frase acima, assinale a alternativa correta sobre tecnologia de redes.

“É uma rede para comunicação de informações na forma de bits seriais entre dispositivos independentes e interconectados, estando completamente sob o controle do usuário e limitada a existir dentro das premissas do usuário”.

Com base nas definições da ISO (International Standard Organization), essa é a definição de qual conceito?

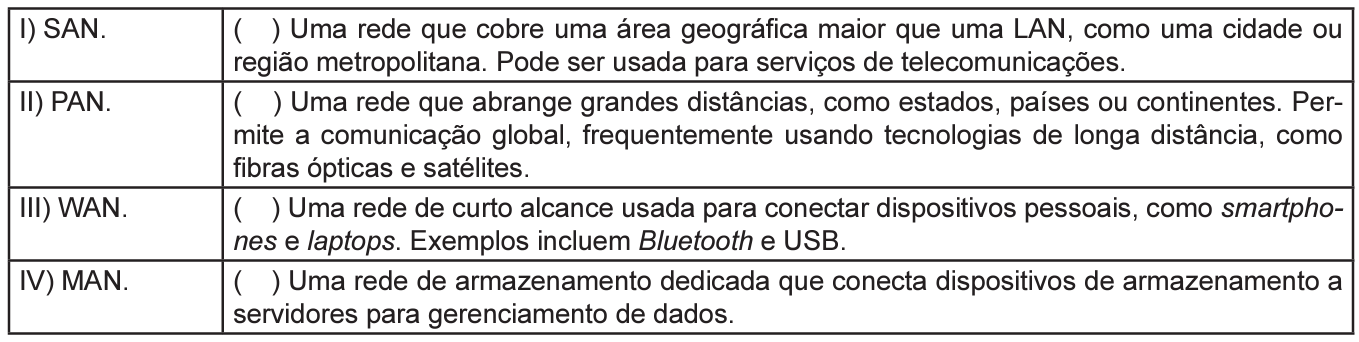

Assinale a alternativa que apresenta a ordem CORRETA, de cima para baixo.

( ) A rede é sempre considerada hostil e as ameaças externas e internas existem na rede o tempo todo.

( ) A localidade da rede não é suficiente para decidir sobre a confiança em uma rede e cada dispositivo, usuário e fluxo de rede deve ser autenticado e autorizado.

( ) As políticas da rede devem ser dinâmicas e calculadas a partir de tantas fontes de dados quanto possíveis e recomenda-se evitar o uso de softwares open-source.

As afirmativas são, respectivamente,