Questões de Concurso

Foram encontradas 1.807 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

( ) Nível de Enlace: os dados trafegam no nível de enlace, seguindo os padrões como o Ethernet, Token-ring, FDDI e respectivos protocolos de acesso ao meio, como, por exemplo, o CSMA/CD.

( ) Nível de Rede: atuam no controle do endereçamento dos pacotes pela rede, como, por exemplo, os protocolos IPX, SPX, IP, X.25, Frame-relay, ATM.

( ) Nível de rede: os protocolos IPX e SPX fornecem a base para as aplicações entre computadores ponto a ponto conversarem, suportados por um servidor central obrigatório.

( ) Nível de Transporte: na camada 4 do modelo OSI, tem-se o protocolo TCP (Transmition Control Protocol) utilizado apenas em Wans no controle da transmissão entre dois pontos, fazendo checagem e correção de erros de comunicação.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

“É uma rede para comunicação de informações na forma de bits seriais entre dispositivos independentes e interconectados, estando completamente sob o controle do usuário e limitada a existir dentro das premissas do usuário”.

Com base nas definições da ISO (International Standard Organization), essa é a definição de qual conceito?

I. É correto afirmar que o gateway tem a função traduzir endereços, formatos de pacotes, protocolos de transporte, mas não conseguem traduzir linguagens de programação diferentes.

II. É correto afirmar que gateway organiza o tráfego entre os IP's e a rede de internet, fazendo o trabalho de decodificar pacotes de dados e proteger informações que entram e saem dos computadores.

Marque a alternativa CORRETA:

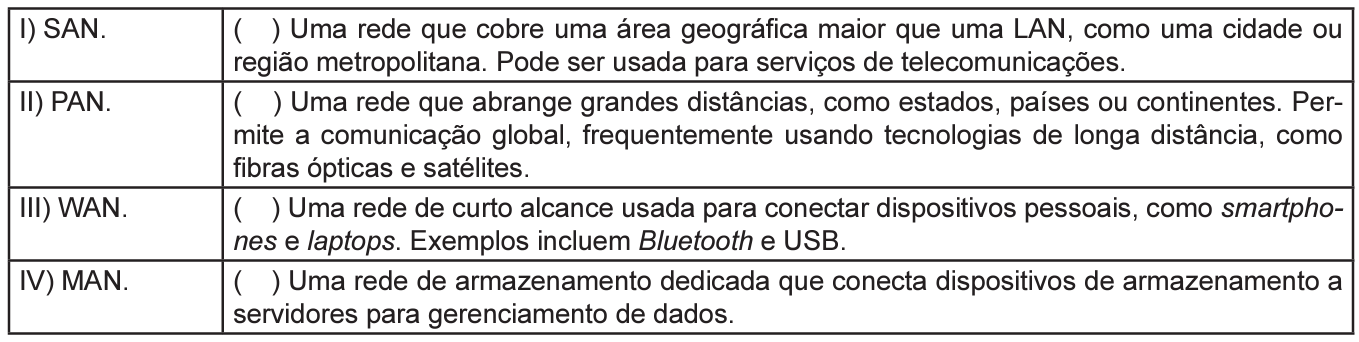

Assinale a alternativa que apresenta a ordem CORRETA, de cima para baixo.

( ) A rede é sempre considerada hostil e as ameaças externas e internas existem na rede o tempo todo.

( ) A localidade da rede não é suficiente para decidir sobre a confiança em uma rede e cada dispositivo, usuário e fluxo de rede deve ser autenticado e autorizado.

( ) As políticas da rede devem ser dinâmicas e calculadas a partir de tantas fontes de dados quanto possíveis e recomenda-se evitar o uso de softwares open-source.

As afirmativas são, respectivamente,