Questões de Concurso

Foram encontradas 2.022 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Coluna 1

1. Brute Force. 2. Denial of Service. 3. Scan. 4. Sniffing.

Coluna 2

( ) Efetua buscas minuciosas em redes, com o objetivo de identificar computadores ativos e coletar informações sobre eles, como, por exemplo, serviços disponibilizados e programas instalados, possibilitando associar possíveis vulnerabilidades.

( ) Utiliza um computador para tirar de operação um serviço, um computador ou uma rede conectada à Internet.

( ) Adivinha, por tentativa e erro, um nome de usuário e senha e, assim, executa processos e acessa computadores e serviços em nome e com os mesmos privilégios deste usuário.

( ) Inspeciona os dados trafegados em redes de computadores, por meio do uso de programas específicos, com o objetivo de capturar informações sensíveis como senhas e números de cartão de crédito.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

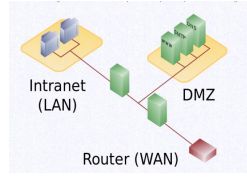

Analise a imagem abaixo e responda.

A imagem representa a arquitetura de:

Acerca de segurança da informação e com base nas normas da ABNT aplicáveis à temática, julgue o próximo item.

O conjunto de segurança IPSec adiciona cabeçalhos aos protocolos IPv4 e IPv6 para criptografar os pacotes IP.

A respeito de redes de comunicação de dados e assuntos correlatos, julgue o item que se segue.

O servidor proxy atribui a cada sub-rede um único endereço IP para tráfego de internet, e dentro da sub-rede todo computador obtém um endereço TCP/IP, que é usado para roteamento do tráfego interno.