Questões de Concurso

Foram encontradas 1.607 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Julgue o próximo item, relativos à segurança da informação.

Situação hipotética: Uma empresa precisa criar redes

virtuais privadas seguras através de WAN pública, para a

comunicação entre sua matriz e suas filiais. Assertiva:

Como solução, essa empresa pode utilizar o IPSec para

prover capacidade de comunicação segura por meio de

cifração dos dados que passam pela WAN através de rede

privada virtual.

Julgue o próximo item, que tratam de arquitetura de software, intranet e TDD.

Tendo em vista o grupo de usuários controlado de uma

intranet, o desafio de segurança está relacionado à sua

conexão com a Internet.

Nesse contexto, analise as afirmativas a seguir:

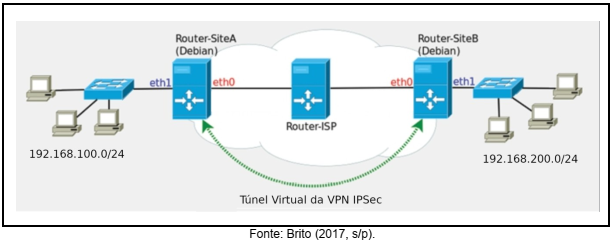

I. O comando sysctl -w net.ipv4.ip_forward=1 é necessário no processo de configuração dos roteadores de borda para indicar que o sistema operacional tem permissão para fazer roteamento entre redes.

II. Na figura, os endereços IPv4 192.168.100.0/24 e 192.168.200.0/24 correspondem, respectivamente, aos endereços da interface de rede eth1 (Intranet) dos roteadores Router-SiteA e Router-SiteB.

III. Como o IPSec é um padrão da Internet, documentado e reconhecido por meio de uma RFC, é possível estabelecer uma VPN IPSec utilizando uma ponta Linux com outra ponta, usando um equipamento Cisco baseado em IOS, por exemplo.

IV. Devido a uma limitação do sistema operacional Linux, durante o processo de estabelecimento de um túnel VPN usando IPSec, não é possível usar certificados digitais e chaves assimétricas. Nesse contexto, é necessário que as pontas compartilhem a mesma chave criptográfica.

V. Uma VPN IPSec é implementada diretamente entre os roteadores, em nível de rede, enquanto uma VPN TLS é implementada entre os software cliente/servidor, em nível de aplicação.

É CORRETO o que se afirma em