Questões de Concurso Comentadas por alunos sobre protocolo em redes de computadores

Foram encontradas 4.833 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

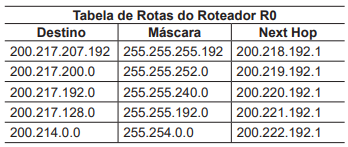

Esse roteador fará o encaminhamento desse pacote para o Next Hop com endereço

Esse cabeçalho é o

Um protocolo amplamente utilizado para troca de informação entre o autenticador e o servidor de autenticação é o

Quando o servidor web obriga uma conexão com HTTPS, o MITM pode executar o ataque de SSL Stripping, no qual ele intercepta as requisições em HTTP do navegador e

Por essa razão, se usarmos o algoritmo HMAC-SHA1, o valor do HMAC deverá ser truncado em quantos bits?