Questões de Concurso

Foram encontradas 278 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

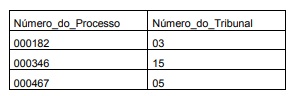

Um técnico de TI criou uma view e executou a instrução SELECT * FROM processos 2010;, que exibiu apenas os dados a seguir:

A instrução utilizada para criar a view foi:

Tabela Loja

Cidade_Loja Vendas Data

Canoas 1500 05-Jan-2015

Porto Alegre 250 07-Jan-2015

Canoas 300 08-Jan-2015

Fortaleza 700 08-Jan-2015

Tabela Regiao

Regiao_Nome Cidade_Loja

Nordeste Fortaleza

Nordeste Sobral

Sul Canoas

Sul Porto Alegre

Considere que foi digitada a instrução seguinte para criar uma view com informações de vendas

CREATE VIEW VENDAS_REGIAO

AS SELECT t1.Regiao_Nome REGIÃO, SUM(t2.Vendas) VENDAS

FROM REGIAO t1, LOJA t2

WHERE t1.Cidade_Loja = t2.Cidade_Loja

GROUP BY t1.Regiao_Nome;

Para exibir o conteúdo desta view deve-se digitar o comando SQL

String query = "SELECT * FROM accounts WHERE custID='" + request.getParameter("id") + "'";

Esta mesma aplicação utiliza um framework de persistência que faz a seguinte chamada em um formato SQL adaptado:

Query HQLQuery = session.createQuery("FROM accounts WHERE custID='" + request.getParameter("id") + "'");

Esta aplicação está vulnerável a ataques de

A melhor forma para descobrir se uma aplicação está vulnerável a este tipo de ataque é verificar se todos os usos dos interpretadores separam claramente os dados não confiáveis do comando ou consulta. Para chamadas em linguagem estruturada de consulta, isso significa utilizar variáveis de ligação em todas as instruções preparadas e procedimentos armazenados, e evitar consultas dinâmicas.

O tipo de ataque citado no texto é conhecido como