Questões de Concurso

Foram encontradas 433 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

É um programa ou parte de um programa de computador, normalmente malicioso, que se propaga inserindo cópias de si mesmo e se tornando parte de outros programas e arquivos (1ª parte). Independe da execução do programa ou arquivo hospedeiro, ou seja, para que o seu computador seja infectado, não é preciso que um programa já infectado seja executado (2ª parte). Há diferentes tipos de vírus: alguns permanecem ocultos, infectando arquivos do disco e executando uma série de atividades sem o conhecimento do usuário; há outros que ficam inativos durante certos períodos, entrando em atividade apenas em datas específicas (3ª parte).

A sentença está:

A respeito do software Kafka, julgue o item a seguir.

Conexões entre producers e consumers suportam

mecanismos de autenticação capazes de criptografar com

SSL.

Trata(m)-se de desvantagem (ns) do método:

I. Alto custo II. Baixa garantia de sucesso III. Alguns dos arquivos recuperados podem vir corrompidos

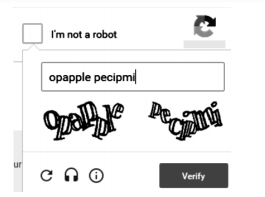

A figura a seguir ilustra um recurso de segurança utilizado no acesso à internet.

Esse recurso possui as características listadas a seguir.

● Mostra um formulário no qual é solicitado o preenchimento de um código para validar uma solicitação.

● É um tipo de medida de segurança conhecido como autenticação por desafio e resposta.

● É um mecanismo que ajuda na proteção contra spam e decriptografia de senhas, solicitando a conclusão de um teste simples que prova que o usuário é um ser humano, não um computador tentando invadir uma conta protegida por senha.

● Consiste de duas partes simples, uma sequência de letras e/ou números gerada aleatoriamente que aparece sob a forma de imagem distorcida e uma caixa de texto.

● PARA passar no teste e provar a identidade humana, basta ao usuário digitar na caixa de texto os caracteres que ele vê na imagem.

Esse recurso é conhecido por