Questões de Concurso Comentadas por alunos sobre análise de vulnerabilidade e gestão de riscos em segurança da informação

Foram encontradas 546 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

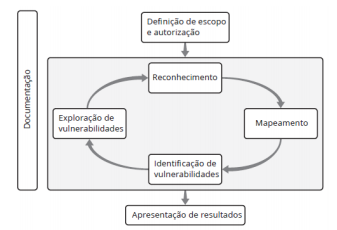

A figura a seguir ilustra um processo cíclico que envolve a execução de atividades de um teste de invasão.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

As melhores práticas estabelecem que, para combater a

disseminação de zero days, as organizações podem publicar

um processo de vulnerabilidades, mantendo relatórios de

segurança e triagem dos problemas reportados internamente.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

Em um mundo digital, exploits zero-day são amplamente

encontrados, sendo desnecessário conhecimento técnico

elaborado para os hackers descobrirem novas brechas,

porque a maioria dos usuários não atualiza seus

equipamentos com frequência.

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

Exploits zero-day atacam brechas que ainda são

desconhecidas pelos fabricantes de software e pelos

fornecedores de antivírus; não existem nem assinaturas de

antivírus para detectar tal exploit nem atualizações

disponíveis para reparar as brechas.

Julgue o próximo item, a respeito de gerência de riscos.

Risco é o efeito da incerteza nos objetivos, sendo

normalmente expresso em termos de fontes de risco, eventos

potenciais, suas consequências e suas probabilidades.