Questões de Concurso

Foram encontradas 872 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Carlos abre um aplicativo no qual são oferecidas 3 formas de acesso à plataforma: com Google, com Facebook e com E-mail.

Carlos clica no opção “Acessar com Google”. O aplicativo faz uma requisição ao Google Accounts, pedindo uma chave de acesso para consumir um recurso protegido. Quando o Google Accounts recebe o pedido de autorização para acessar um recurso protegido, inicia-se o processo de identificação e autenticação.

Surge a tela do Google para Carlos digitar seu e-mail (@gmail.com), seguida da tela (do Google) para Carlos digitar a senha. Nesse passo, Carlos identifica-se, autentica-se e consente que o aplicativo acesse os recursos protegidos em seu nome. Então, o Google Accounts emite um access token (chave de acesso) para o aplicativo, que poderá acessar os recursos protegidos.

Nessa situação, que ilustra o funcionamento inicial do OAuth2 (RFC 6749), o Google Accounts é o ...I... , Carlos é o ...II... e o aplicativo é o ...III... .

Os roles que preenchem, correta e respectivamente, as lacunas I, II e III são:

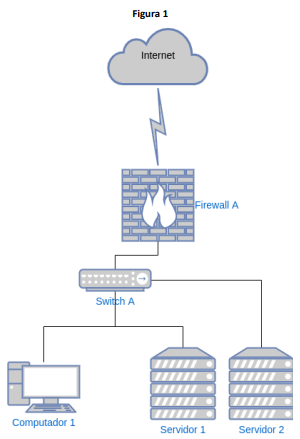

O diagrama (Figura 1) e as informações a seguir refere-se à próxima questão.

Considere que:

Os equipamentos possuem os seguintes endereços IPs e máscaras:

• Servidor 1: 10.20.1.5 /24

• Servidor 2: 10.20.1.6 /24

• Computador 1: 10.20.1.101/24

• Firewall A – LAN: 10.20.1.1/24

• Firewall A – WAN: 200.212.123.2/30

Os computadores e servidores têm como gateway padrão o IP: 10.20.1.1

O Servidor 1 possui um serviço http instalado rodando na porta 80, que está publicado para a internet através de um NAT no firewall na mesma porta.

O Servidor 2 possui um serviço ldap rodando na porta 389.

Um dos riscos indicados foi a possível interrupção do negócio mediante comprometimento do ambiente.

A esse respeito, assinale a opção que não apresenta um controle presente no Guia De Aperfeiçoamento Da Segurança Cibernética Para Infraestrutura Crítica V1.1 que pode ajudar a prevenir este risco.

I. Os 25 integrantes do Comitê, eleitos a cada dois anos, representam diversos setores da sociedade, sendo a maior parte proveniente de órgãos de governo (13), seguidos pela Sociedade Civil (10) e por dois acadêmicos de notório saber em assuntos de Internet.

II. Além de recomendação de procedimentos, normas e padrões técnicos operacionais para a Internet no Brasil, entre as atribuições do Comitê está o estabelecimento de diretrizes para a administração do registro de Nomes de Domínio usando <.br> e de alocação de endereços Internet (IPs);

III. O setor empresarial é o único a receber pro-labore para integrar o Comitê e pode indicar apenas representantes dos seguintes setores: bens de informática, provedores de acesso e usuários.

Está correto o que se afirma em