Questões de Concurso

Foram encontradas 2.797 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

É CORRETO afirmar que o Técnico de Laboratório do Ifes deve usar o algoritmo:

Esse tipo de ataque é conhecido como

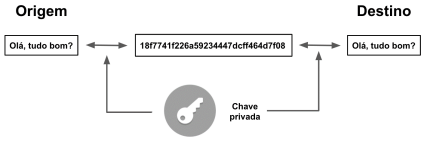

I. Quem envia e quem recebe os dados possuem a mesma chave criptográfica.

II. Utilizando essa chave secreta única, o emissor criptografa os dados, transformando as informações textuais em um ciphertext ilegível.

III. É feito o envio dos dados criptografados através da internet.

IV. O destinatário recebe os dados criptografados e os decodifica com a mesma chave usada anteriormente, revelando as informações transmitidas.

Esse tipo de criptografia é conhecido por

A solução de software descrita é o