Questões de Concurso

Foram encontradas 806 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Em função da premissa de uso do OAuth2 pelo novo aplicativo, o TTI deverá:

A forma dessa revogação ser implementada e divulgada para os usuários finais é por meio do(a)

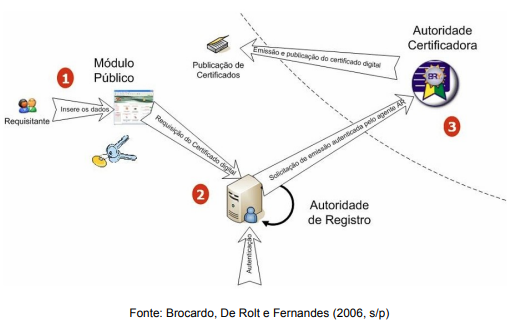

A cadeia representada acima é conhecida como:

Julgue o próximo item, relativos à segurança da informação.

Situação hipotética: Em determinada organização, há

necessidade de instalar ferramenta com capacidade de negar,

a uma parte não autorizada, uma tentativa de acesso a dados

ou serviço de rede, de modo a impedir a usurpação dos

dados, detectando o ataque por meio de assinaturas,

anomalias de protocolo ou heurística. Assertiva: Para

atender esses requisitos, é suficiente instalar um SIEM

(Security Information and Event Management).