Questões de Concurso

Foram encontradas 886 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Para uma efetiva gestão de riscos, é preciso, inicialmente, fazer o levantamento das ameaças e seus impactos, da probabilidade de concretização das ameaças e dos riscos potenciais. Para a implementação da gestão de riscos, devem ser considerados três níveis, cujas respectivas finalidades são

I garantir a adequação técnica necessária ao tratamento adequado dos riscos;

II assegurar que as atividades que compreendem a gestão de riscos sejam consideradas de forma sistemática; e

III permitir que os funcionários e dirigentes identifiquem suas responsabilidades, conheçam os riscos e possam ajudar a reduzi-los e controlá-los.

No texto precedente, os itens I, II e III apresentam as funções, respectivamente, dos níveis

Com base no OWASP Top Ten, a vulnerabilidade explorada por João é da categoria:

Legenda

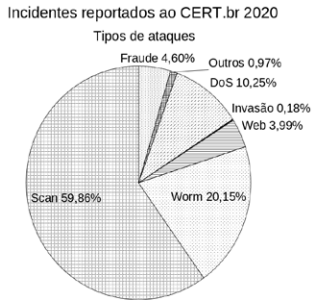

• worm: notificações de atividades maliciosas relacionadas com o processo automatizado de propagação de códigos maliciosos na rede.

• DoS (Denial of Service): notificações de ataques de negação de serviço, onde o atacante utiliza um computador ou um conjunto de computadores para tirar de operação um serviço, computador ou rede.

• invasão: um ataque bem sucedido que resulte no acesso não autorizado a um computador ou rede. • web: um caso particular de ataque visando especificamente o comprometimento de servidores Web ou desfigurações de páginas na Internet.

• scan: notificações de varreduras em redes de computadores, com o intuito de identificar quais computadores estão ativos e quais serviços estão sendo disponibilizados por eles. É amplamente utilizado por atacantes para identificar potenciais alvos, pois permite associar possíveis vulnerabilidades aos serviços habilitados em um computador.

• fraude: segundo Houaiss, é “qualquer ato ardiloso, enganoso, de má-fé, com intuito de lesar ou ludibriar outrem, ou de não cumprir determinado dever; logro”. Essa categoria engloba as notificações de tentativas de fraudes, ou seja, de incidentes em que ocorre uma tentativa de obter vantagem.

• outros: notificações de incidentes que não se enquadram nas categorias anteriores.

Obs.: Não se deve confundir scan com scam. Scams (com “m”) são quaisquer esquemas para enganar um usuário, geralmente, com finalidade de obter vantagens financeiras. Ataques desse tipo são enquadrados na categoria fraude.

Fonte: Disponível em: . Acesso em 15 mar. 2022.

Considerando os incidentes representados no gráfico, analise as contramedidas a seguir.

I- O uso de ferramentas de monitoramento de rede, firewalls e sistemas de detecção de invasão são medidas de prevenção contra os três maiores incidentes de 2020.

II- Os incidentes do tipo fraude são causados tipicamente por um engenheiro social e podem ser mitigados com treinamentos de conscientização.

III- Ataques Web podem ser evitados se os desenvolvedores seguirem as diretrizes de padrões abertos como os do projeto Open Web Application Security Project (OWASP).

Está(ão) correta(s) apenas