Questões de Concurso

Foram encontradas 2.468 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Na função de hash criptográfica, a propriedade na qual é fácil gerar um código a partir da mensagem, mas é praticamente impossível gerar uma mensagem dado o seu código, é denominada resistência:

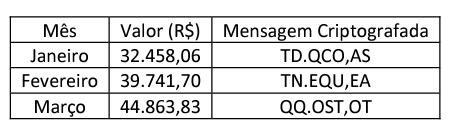

O contador descobriu que Maria vendeu R$ 41.767,01. Então, é CORRETO afirmar que a mensagem de Maria foi:

1. O uso de diretrizes constitui uma ferramenta importante para direcionar a atuação da gestão de TI. Elas representam um conjunto de instruções ou indicações para se alcançar um determinado objetivo e fixam parâmetros básicos de governança de TI.

2. Os princípios, as políticas e os frameworks são o veículo pelo qual as decisões relativas à governança são institucionalizadas e, por essa razão, agem como elementos integradores entre o estabelecimento da direção e as atividades de gestão.

3. A fim de que sejam observados os princípios e as diretrizes, é necessário que esses elementos sejam adequadamente comunicados a toda a organização. A comunicação deve ser realizada de modo formal e informal, através de políticas ou comunicados internos.

Assinale a alternativa que indica todas as afirmativas corretas.

1. O planejamento da TI deve contar com ampla participação das áreas de negócio.

2. O desenvolvimento de soluções de TI deve observar os padrões definidos pelo setor de TI da instituição.

3. A governança de TI deve estabelecer critérios de informação claros e objetivos, que devem ser observados quando da aquisição ou desenvolvimento de soluções de TI.

4. As aquisições de soluções de TI devem considerar a opção por soluções de código aberto e de livre utilização.

Assinale a alternativa que indica todas as afirmativas corretas.

1. Uma Tarefa é composta por uma ou mais atividades.

2. Se um processo X é invocado por um processo Y e somente por este processo, então X pertence a Y.

3. Os processos devem ser modulares, fortemente coesos e fracamente acoplados.

Assinale a alternativa que indica todas as afirmativas corretas.