Questões de Concurso

Foram encontradas 624 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Situação hipotética: Ao processar um código executável malicioso que havia recebido como anexo de um email, Mateus percebeu que um malware havia infectado seu aparelho e que, automaticamente, havia sido enviada uma mensagem idêntica, com um anexo malicioso idêntico, a todos os contatos de sua lista de endereços, a partir do seu aparelho. Assertiva: Essa situação é um exemplo clássico de infecção de vírus de computador.

“A Anatel pode exigir que equipamentos de redes não tragam as funcionalidades de acesso remoto aos dados, no momento de homologação. A providência visa aumentar a segurança das infraestruturas de telecomunicações no país. O Senado Federal aprovou a criação de uma CPI (Comissão Parlamentar de Inquérito) para apurar as denúncias da espionagem eletrônica dos Estados Unidos. Nesta quinta-feira (11), o ministro das Comunicações, Paulo Bernardo, disse na audiência pública do Senado que debateu as denúncias de espionagem eletrônica pelos Estados Unidos, que os fabricantes desses hardwares estrangeiros, para atender exigência dos americanos, adotam essas funcionalidades e, como produzem em série, podem estar sendo vendidos aqui no Brasil e em outros países.” fonte http://www.telesintese.com.br/index.php/plantao/23483-anatel-pode-exigir-equipamentos-de-rede-sem-para-homologacao.

O texto faz referência ao uso de código malicioso que permite acesso remoto de dados. Qual especificamente?

Sobre vírus de computador, assinale a afirmativa correta.

I. Técnicas de login usando a digital ou a íris do usuário evitam a ação de keyloggers. II. Spywares são softwares que monitoram os hábitos de acesso e navegação dos usuários. III. Uma das formas de disseminação de Backdoors é através de cavalos de Troia. IV. Worms são vírus que têm como objetivo se propagar automaticamente usando as redes de computadores.

verifica-se que está(ão) correta(s)

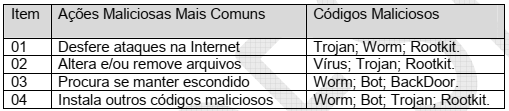

Ações mais comuns que podem ser realizadas pelos softwares maliciosos, denominados “Malwares”, estão presentes na tabela abaixo:

Neste quadro, os itens em que as ações maliciosas mais comuns correspondem, de fato, aos

respectivos códigos maliciosos são