Questões de Concurso Comentadas por alunos sobre segurança de sistemas de informação em segurança da informação

Foram encontradas 347 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Nesse contexto, dois termos são a seguir descritos.

I. É o software pirata distribuído ilegalmente pela Internet.

II. É o hacking de sistemas telefônicos, geralmente com o objetivo de fazer ligações gratuitas ou para espionar ligações alheias.

Esses dois termos são denominados, respectivamente:

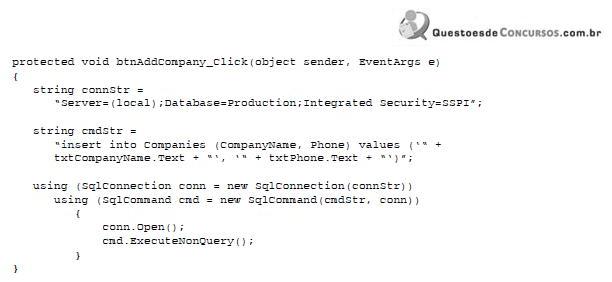

Considerando-se que o fragmento acima lê dados de formulários preenchidos por usuários, o código é vulnerável ao ataque de