Questões de Concurso

Foram encontradas 1.070 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Durante um processo de análise de risco, uma organização detectou que o uso de laptops fora da organização trazia um risco inaceitável de acesso não autorizado a sistemas internos. Por esse motivo, resolveu adotar uma ação de evitar esse risco.

Para isso, a organização decidiu

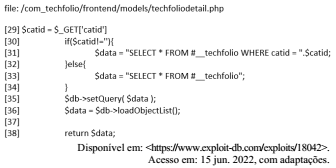

Sistemas de gestão de conteúdo (Content Management System – CMS), como Joomla, Plone e WordPress, são ferramentas muito comuns para hospedagem de portais institucionais, principalmente com a padronização da identidade visual do governo.

Entretanto, apesar de facilitar a publicação de conteúdos, o administrador, ao instalar plugins de terceiros, deve se manter sempre atento à exposição do ambiente de hospedagem a vulnerabilidades importadas juntamente com os plugins, devendo manter, em sua base, sempre as versões mais atuais e consultando, de forma recorrente, a existência de vulnerabilidades conhecidas em sua base instalada, em portais como o Exploit DB.

Acervo pessoal

Com base nas informações apresentadas, assinale a

alternativa que indica o tipo de vulnerabilidade existente.

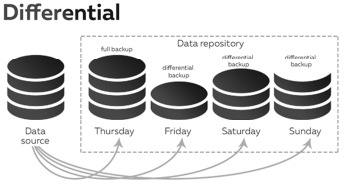

Com base na figura apresentada e considerando que as políticas

full backup (completo) e differential (diferencial) foram

executadas com sucesso em Thursday, Friday, Saturday e

Sunday, é correto afirmar que,

Keylogger e Screenlogger são exemplos de worms.