Questões de Concurso Comentadas para if-sp

Foram encontradas 545 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Ao clicar para abrir o documento, o usuário recebe uma mensagem de erro e isso o leva a entender que o documento estava com problemas. Mais tarde, já fora do ambiente de trabalho, ao ligar para a pessoa que supostamente enviou o e-mail, recebe a informação que ela não havia enviado nenhum arquivo. Nesse momento, o profissional percebe que cometeu um erro e retorna para a sua mesa. No decorrer do episódio, descobre-se que o ataque originado desse processo permitiu o vazamento de dados pessoais de milhões de clientes da empresa.

Embora o texto se refira a uma situação fictícia, esse tipo de situação em relação à segurança da informação exemplifica uma vulnerabilidade explorada.

Essa técnica de ataque recebe um nome, qual das alternativas apresenta o ataque descrito na série citada?

Sobre o protocolo UDP, assinale a alternativa correta que representa a camada do TCP/IP em que este protocolo atua.

Fonte: IFSP, 2023.

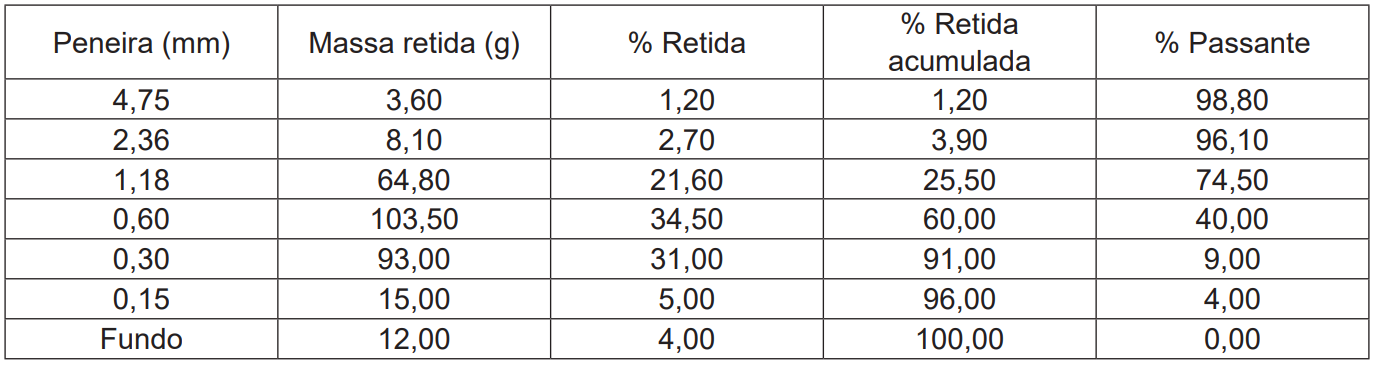

Com base nos dados apresentados na tabela, assinale a alternativa que apresenta, aproximadamente, o valor que corresponde ao módulo de finura do agregado em questão.