Questões de Concurso

Para cotec

Foram encontradas 5.649 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

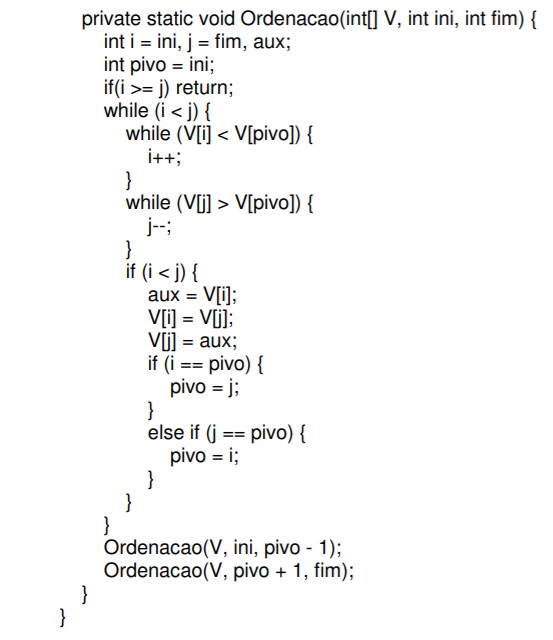

Analise as seguintes afirmações:

I - A estratégia apresentada em Java é o método de ordenação Bubblesort. II - A estratégia apresentada em Java é o método de ordenação Quicksort. III - A estratégia apresentada é baseada em dividir para conquistar. IV - A estratégia apresentada leva o maior elemento para a última posição a cada passada. V - A estratégia apresentada leva o menor elemento para a primeira posição a cada passada.

Estão CORRETAS as afirmativas

=SOMA(A1:A10)-SOMA($E1:$E10)

Ao ser copiada para a célula B30, qual será a fórmula em B30?

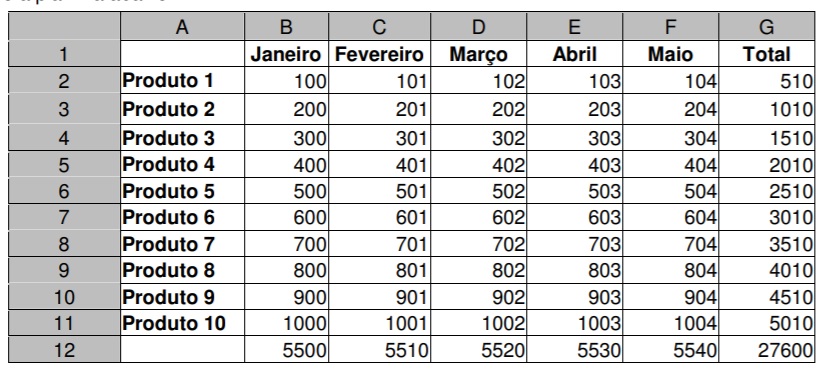

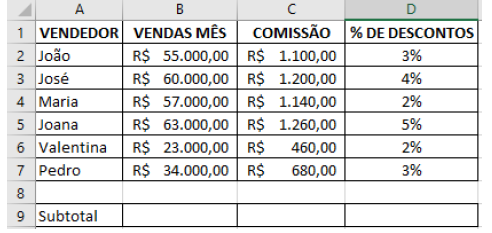

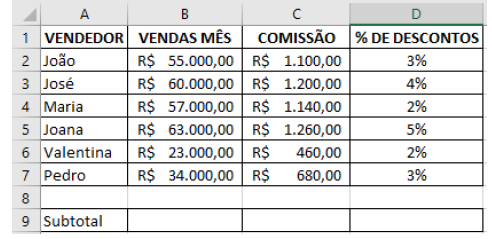

Para gerar um gráfico de vendas totais por produto, deve-se selecionar os intervalos dispostos na alternativa

I - ______________ é o recurso que permite emitir o mesmo texto, várias vezes, de forma personalizada, isto é, inserindo dados inclusive de bancos de dados ou planilhas. II - ______________ é o recurso que registra quem altera o que e onde no documento, com marcas de revisão, aceite ou rejeite as alterações e exclua os comentários inseridos. III - _____________ é o recurso que permite incluir equações no documento em um editor de equações matemáticas. IV - _____________ é o recurso que bloqueia a visualização e a edição do arquivo com uma senha.

Escolha a opção que preenche corretamente as lacunas na ordem em que aparecem.

I - Um antivírus pode identificar o outro antivírus como sendo uma possível ameaça. II - Vai ocasionar um uso excessivo de processamento na CPU do computador. III - Apesar de alguns inconvenientes, há um acréscimo do nível de segurança. IV - Instabilidades e incompatibilidades podem fazer com que vulnerabilidades se apresentem.

Estão CORRETAS as afirmativas

I - Backup automático. II - Recuperação de arquivos apagados. III - Recuperação de versões antigas dos arquivos. IV - Criptografia de arquivos. V - Espelhamento de Disco. VI - Recuperação de partições Ext3.

São exemplos de ferramentas de recuperação, já presentes em algumas versões do Windows, isto é, não necessitam ser adquiridas de outros fornecedores, aquelas presentes na alternativa:

I - Programas e atualizações instalados são removidos. II - Alterações em arquivos pessoais serão desfeitas. III - Drivers de dispositivos posteriores ao ponto de restauração serão removidos. IV - Backups de dados do usuário serão restaurados. V - O Windows será reinstalado.

As opções CORRETAS são:

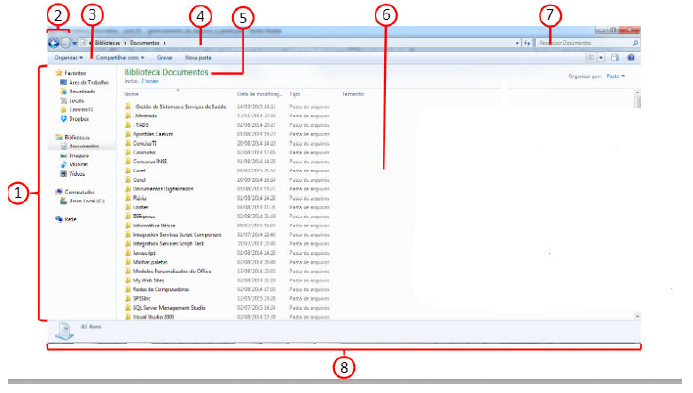

( ) A forma mais fácil de ativar esse recurso é pressionar Alt + P ou clicar no ícone “Mostrar o painel de visualização” na barra de ferramentas do próprio Explorer. ( ) Com a ferramenta ativada, podem-se ver vários tipos de arquivos, que vão desde imagens até textos, inclusive ouvir músicas. ( ) É possível editar qualquer informação mostrada, como no caso dos textos. ( ) Muitos formatos são simplesmente ilegíveis para o modo, enquanto outros só funcionam caso tenha o programa correto instalado no PC.

A sequência CORRETA é a que consta em:

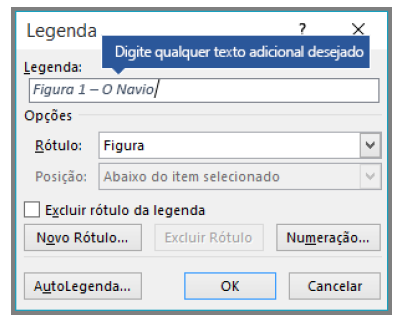

Os rótulos padrões disponíveis para legenda são:

Mas o Word tem uma outra forma de salvar frequentemente seus documentos, que é denominada de:

( ) - Um grande desafio para o presente e futuro da internet são as Fakes News. ( ) - Com o tempo, as pessoas deixaram de simplesmente ler documentos na internet e passaram a ser produtoras de conteúdo nessa plataforma, como a Wikipédia. ( ) - Necessário distinguir dois conceitos: "internet" e "web". A primeira é uma ferramenta de acesso a essa grande rede, e a segunda é a rede que conecta computadores ao redor do mundo. ( ) - Criaram-se oportunidades para golpistas, dando voz àqueles que espalham o ódio. Somam-se a isso os retrocessos ao uso livre da internet, como o que ocorre no Brasil. ( ) - A segurança e a privacidade digitais ganham cada mais relevância por situações de vazamento e uso indevido de dados pessoais para fins políticos.

A sequência CORRETA é a que consta em:

( ) - E-mail ocorre por meio de uma comunicação síncrona. ( ) - As mensagens de e-mail são constituídas de cabeçalho (ou assunto), texto, data de envio e recebimento, remetente e destinatário. ( ) - O envio e recebimento das mensagens de e-mail só são possíveis com a existência de servidores de entrada e de saída. ( ) - Para o envio de mensagens, o provedor de e-mail conecta com o protocolo FTP. ( ) - Spam é uma mensagem de e-mail indesejada, um e-mail comercial não solicitado.

A sequência CORRETA é a que consta em: