Questões de Concurso Comentadas para tce-ro

Foram encontradas 872 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

21. <class name="Pessoa" table="PESSOA">

22. <id name="id" column="ID_PESSOA ">

23. <generator class="native"/>

24. </id>

25. <property name="idade"/>

26. <property name="nome"/>

27. <property name="sobrenome"/>

28. <set name="Eventos" table="Evento_Pessoa">

29. <key column="ID_PESSOA"/>

30. <many-to-many column="ID_EVENTO" class="Evento"/>

31. </set>

32. </class>

Para fazer a correlação entre as classes e banco de dados relacional, o Hibernate utiliza um arquivo XML padronizado para mapear os objetos envolvidos, assim, de acordo com os padrões do Hibernate 4.2, as sintaxes das linhas 21 e 28 estão incorretas.

21. <class name="Pessoa" table="PESSOA">

22. <id name="id" column="ID_PESSOA ">

23. <generator class="native"/>

24. </id>

25. <property name="idade"/>

26. <property name="nome"/>

27. <property name="sobrenome"/>

28. <set name="Eventos" table="Evento_Pessoa">

29. <key column="ID_PESSOA"/>

30. <many-to-many column="ID_EVENTO" class="Evento"/>

31. </set>

32. </class>

De acordo com os padrões do Hibernate 4.2, nas linhas 25, 26 e 27, o correto seria utilizar attribute em vez de property.

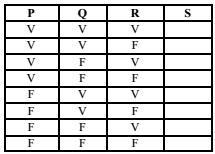

Com base na tabela apresentada acima, referente ao início da construção da tabela-verdade da proposição S, composta de P, Q e R, que são proposições lógicas simples, julgue o item a seguir.

Se S = Q↔(P ∨ R), a coluna correspondente à proposição S, depois de preenchida a tabela-verdade, mostrará, de cima para baixo e nesta mesma ordem, os seguintes elementos: V, F, F, F, V, V, F, V.

As normas constitucionais de eficácia contida são passíveis de aplicação imediata, sem a necessidade de complementação, mas podem ter seus efeitos restringidos por atuação exclusiva do legislador infraconstitucional.

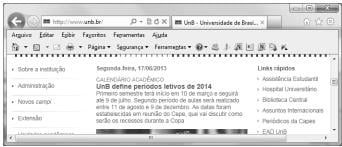

Considerando a figura acima, que mostra uma janela do Internet Explorer (IE), julgue o item subsequente , a respeito de conceitos de Internet.

Vírus, worms e cavalos de troia são softwares mal-intencionados, frequentemente denominados malwares. Para se evitar os riscos associados a esse tipo de software, é suficiente clicar o botão

.

.