Questões de Concurso Comentadas para anp

Foram encontradas 497 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

No regime de distribuição de competências na área de finanças públicas, têm atuação bastante presente a União Federal, especialmente pela Secretaria do Tesouro e pelo Ministério da Fazenda, e o Banco Central, autarquia federal que emite moeda a mando da União Federal.

Para regular o mercado, para quem o Banco Central pode, de acordo com a Constituição Federal, conceder empréstimos?

Um servidor público efetivo da União Federal, tendo assumido o cargo após aprovação em concurso público, em determinado momento, autorizado por lei, passou a ocupar cargo de Deputado Federal após ser eleito.

Nos termos da Constituição Federal, o detentor de mandato eletivo é remunerado pelo regime do

Uma liga de futebol do interior de um estado brasileiro possui um banco de dados para controlar os contratos entre os clubes e seus técnicos e jogadores. Esse banco de dados está armazenado em planilhas Excel. As três primeiras Figuras exibem, respectivamente, parte dos cadastros de jogadores, técnicos e clubes. Jogadores e técnicos são identificados pelo número do CPF, enquanto os clubes são identificados pelo número de inscrição na liga.

Tomando por base as Tabelas acima, qual jogador trabalhou durante mais tempo sob o comando do técnico Joel Santamaria?

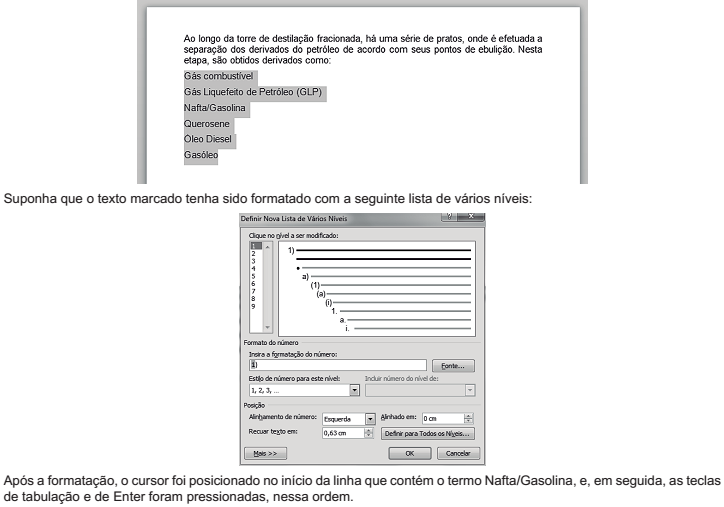

Qual texto é compatível com o resultado da aplicação dessas operações?

Uma hacker ameaçou divulgar na Web informações sigilosas de uma empresa após ter conseguido acesso a seus sistemas de informação. Para conseguir o acesso, ela telefonou para uma das secretárias da diretoria, passando-se por esposa de um dos diretores. Em seguida, ela disse à secretária que seu marido tinha sofrido um acidente e estava hospitalizado. Porém, antes de ficar inconsciente, o diretor lhe havia pedido que entrasse em contato com a empresa a fim de que uma de suas secretárias solicitasse a mudança do seu login e da sua senha, pois ele havia perdido sua agenda no acidente e temia que alguém pudesse invadir os sistemas da empresa, uma vez que esses dados, por descuido seu, estavam anotados na agenda perdida. Em seguida, a suposta esposa forneceu os novos login e senha à secretária.

Esse tipo de ataque para obtenção de informações é chamado de