Questões de Concurso Comentadas para if-mt

Foram encontradas 657 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Sobre os arquivos privados, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Os arquivos privados podem ser identificados pelo Poder Público como de interesse público e social, mesmo que não sejam considerados como conjuntos de fontes relevantes para a história e desenvolvimento científico nacional.

( ) O acesso aos documentos de arquivos privados identificados como de interesse público e social poderá ser franqueado mediante autorização de seu proprietário ou possuidor.

( ) Os arquivos privados identificados como de interesse público e social não poderão ser alienados com dispersão ou perda da unidade documental, nem transferidos para o exterior.

( ) Os registros civis de arquivos de entidades religiosas, produzidos anteriormente à vigência da Constituição Federal de 1964, ficam identificados como de interesse público e social.

Assinale a sequência correta.

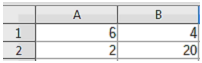

Considere o trecho de planilha do LibreOffice Calc versão 4.4.3 apresentado abaixo.

Ao inserir-se a fórmula =MED(A1:B2), será obtido o valor

A respeito do conceito e uso de e-mail, analise as afirmativas.

I - É extremamente seguro acessar Webmails em computadores de terceiros, especialmente quando nos navegadores não estão ativas as conexões anônimas e as conexões https.

II - Através de um endereço eletrônico, formado por duas sequências de caracteres separadas pelo símbolo @, por exemplo, [email protected], consegue-se enviar uma mensagem para pessoas que estejam em qualquer local do planeta.

III - O recurso de cópia oculta de e-mail permite enviar cópia de uma mensagem para um ou mais destinatários, de tal maneira que os destinatários colocados no campo Para não saberão que também foram enviadas cópias da mensagem aos destinatários inseridos no campo Cco.

IV - Uma das principais características dos spams é apresentar no campo Assunto textos alarmantes ou vagos, como "Sua senha está inválida", "A informação que você pediu" e "Parabéns", na tentativa de confundir os filtros antispam e de atrair a atenção dos usuários.

Está correto o que se afirma em