Questões de Concurso

Comentadas para if sul - mg

Foram encontradas 316 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

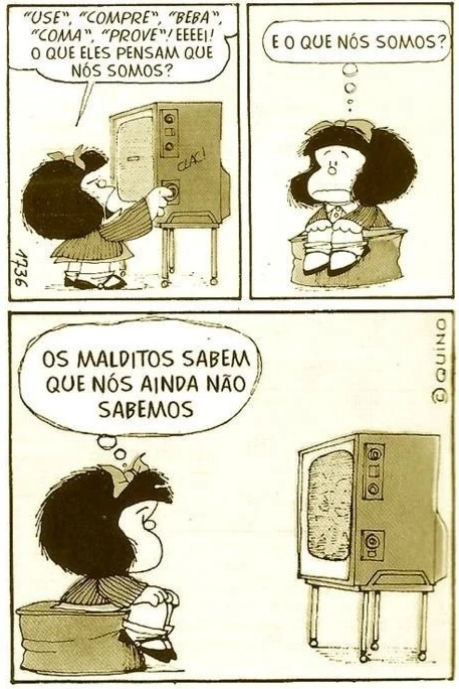

A charge tem como objetivo principal promover uma crítica:

Assinale a alternativa que contém apenas tags estruturais da linguagem HTML:

Marque a alternativa que apresenta dois protocolos utilizados para implementar uma rede VPN.

Dentre as funcionalidades e possibilidades de utilização do Gerenciador de Tarefas, assinale a opção INCORRETA.

O comando ping NÃO é utilizado para:

Assinale a alternativa que apresenta o nome correto desta topologia.

Sobre containers, analise as afirmativas a seguir.

I - É um ambiente isolado utilizado para empacotar aplicações.

II - Os containers não compartilham o mesmo kernel.

III - É possível executar diferentes aplicações que usam o mesmo sistema operacional compartilhado.

É correto o que se afirma apenas em:

I - O comando “free” mostra a quantidade total de memória livre e em uso, incluindo a memória swap.

II - O comando “ps” lista os conteúdos de um diretório.

III - O comando “find” traça a rota a partir do servidor até um determinado host.

IV - O comando “mpstat” exibe estatísticas sobre todos os processadores existentes na máquina.

Está correto o que se afirma apenas em:

Sobre a NBR 14565, é INCORRETO afirmar que:

I - Malware é um tipo de aplicação que tem como objetivo causar danos ao usuário.

II - O adware é um software que foi desenvolvido para expor o usuário final à publicidade indesejada.

III - O ransomware é um tipo de malware que criptografa os arquivos e/ou bloqueia o dispositivo infectado, mantendo os dados como reféns até o pagamento de um resgate.

Está correto o que se afirma apenas em:

I - SSL é a sigla para Secure Sockets Layer, que permite a comunicação criptografada entre o navegador e o site.

II - TLS é a Transport Layer Security, cuja função é assegurar a troca de informações entre um site e o navegador do usuário.

III - HTTPS é a sigla para Hyper Text Transfer Protocol Secure, uma extensão segura do HTTP.

Está correto o que se afirma apenas em: