Questões de Concurso

Comentadas para auxiliar técnico - informática

Foram encontradas 86 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Com relação à organização e à arquitetura de computadores, julgue o item a seguir.

A unidade de disco rígido é um periférico de entrada e saída,

assim como os modems e os dispositivos de memória do tipo

pendrive.

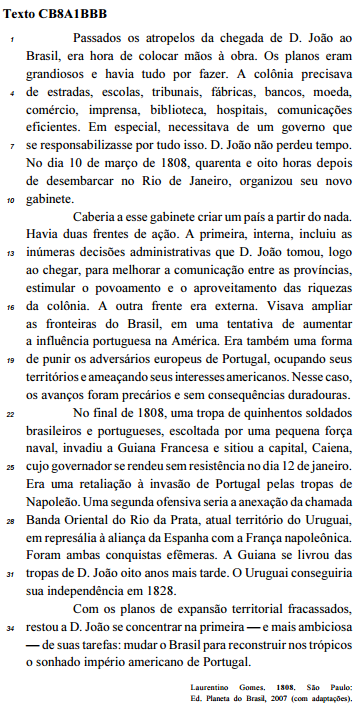

Com relação a aspectos linguísticos do texto CB8A1BBB, julgue o item subsequente.

Preservando-se a correção gramatical e o sentido original

do texto, seu primeiro período poderia ser reescrito da

seguinte forma: Depois de ter ultrapassado as primeiras

urgências da vinda de D. João à colônia, chegou o momento

de começar a trabalhar.

Com relação a aspectos linguísticos do texto CB8A1BBB, julgue o item subsequente.

No início do último parágrafo do texto, os travessões foram empregados para isolar informação adicional que se intercala no discurso.

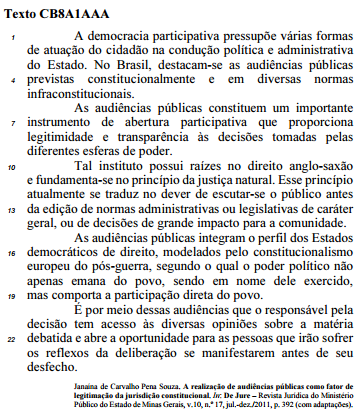

Em relação aos elementos linguísticos do texto CB8A1AAA, julgue o item a seguir.

Sem prejuízo do sentido original e da correção gramatical

do texto, seu primeiro parágrafo poderia ser reescrito

da seguinte forma: Na democracia participativa, existe várias

formas de atuação do cidadão na condução política

e administrativa do Estado, destacando, no Brasil,

as audiências públicas na Constituição e nas demais leis.

Em relação aos elementos linguísticos do texto CB8A1AAA, julgue o item a seguir.

No trecho “segundo o qual o poder político não apenas

emana do povo (...) mas comporta a participação direta do

povo” ( . 17 a 19), a locução “não apenas (...) mas” introduz no

período ideia de adição.

. 17 a 19), a locução “não apenas (...) mas” introduz no

período ideia de adição.

Em relação aos elementos linguísticos do texto CB8A1AAA, julgue o item a seguir.

Seria mantida a correção gramatical do texto, caso seu segundo parágrafo fosse reescrito do seguinte modo: Constituindo importante instrumento de abertura participativa, as audiências públicas tornam legítimas e transparentes as decisões tomadas pelas diferentes esferas de poder.

No que se refere à tipologia e aos sentidos do texto CB8A1AAA, julgue o item que se segue.

O texto, predominantemente argumentativo, objetiva convencer o leitor de que decisões administrativas tomadas sem o recurso das audiências públicas carecem de legitimidade e transparência.

On the ideas of the text and the vocabulary used in it, judge the next item.

File format and filename extension refer to different

characteristics of a file.

On the ideas of the text and the vocabulary used in it, judge the next item.

An important feature of Excel 2010 is its awareness of the

presence of elements from different formats in the same file.

On the ideas of the text and the vocabulary used in it, judge the next item.

Replacing “earlier” (l.17) by older changes the meaning of the

last sentence of the text.

On the ideas of the text and the vocabulary used in it, judge the next item.

Preceding formats pose access complications for Excel 2010.

On the ideas of the text and the vocabulary used in it, judge the next item.

In line 9, “unless” can be correctly replaced by except if.

On the ideas of the text and the vocabulary used in it, judge the next item.

File formats for Excel, other than that introduced in Excel

2007, generated larger files.

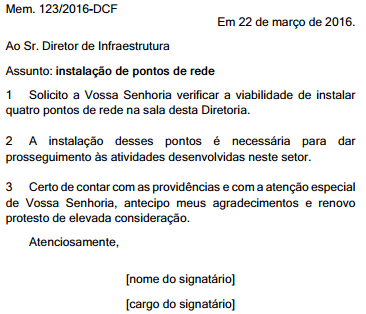

Acerca dos aspectos da redação oficial definidos no MRPR, julgue o item a seguir.

Na redação de documentos oficiais, deve-se empregar uma

linguagem que se aproxime da língua falada, visando-se ao

máximo a clareza do texto e a compreensão da comunicação

pelos cidadãos.

Acerca dos aspectos da redação oficial definidos no MRPR, julgue o item a seguir.

O tratamento impessoal nas comunicações oficiais decorre,

principalmente, do fato de o comunicador ser o serviço

público.

Para garantir a adequação do documento ao que dispõe o MRPR, deveria ser suprimida a numeração dos parágrafos do texto.

Tendo como referência o documento hipotético apresentado, julgue o próximo item com base no disposto no Manual de Redação da Presidência da República (MRPR).

Conclui-se, devido ao emprego de Atenciosamente, que o

destinatário do documento ocupa cargo hierarquicamente

superior ao do signatário.

Para garantir a adequação da linguagem no que se refere a aspectos como a impessoalidade, devem-se evitar as expressões utilizadas no terceiro parágrafo do texto.

Com relação a aspectos linguísticos do texto CB8A1BBB, julgue o item subsequente.

Seriam mantidas a correção gramatical e as informações

veiculadas no texto caso o ponto final empregado logo após

“tempo” (l. 7) fosse substituído por dois-pontos, da seguinte

forma: D. João não perdeu tempo: no dia 10 de março (...).

Ocorre crase em “represália à aliança” (l.29) porque “represália” exige complemento regido pela preposição a e “aliança” está antecedido do artigo a.