Questões de Concurso Para tj-ma

Foram encontradas 1.779 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Um dos conceitos fundamentais da tecnologia do IPSec é uma SA – Security Association, que trata diretamente de uma conexão que viabiliza o tráfego de serviços seguros. Cada Security Association é identificada por três parâmetros:

I. é um número que identifica uma SA relacionado a um protocolo de segurança.

II. pode ser unicast, broadcast ou ainda multicast. No entanto, para a definição dos mecanismos de gerenciamento de SA, o IPSec assume um endereço de destino unicast, estendendo, assim, as definições para os casos de broadcast e multicast.

III. corresponde ao número 51 para o primeiro e o 50 para o segundo.

Os itens I, II e III representam, correta e respectivamente,

No Linux, eliminar o corrompimento de dados em arquivos causado pela queda de energia ou pelo desligamento incorreto por parte do usuário, por exemplo, sempre foi uma tarefa complexa e algumas soluções são propostas. Quando o sistema é desligado incorretamente, o bit do cabeçalho do sistema de arquivos não é ajustado, então no próximo processo de carregamento do Linux, é verificado se o cabeçalho está com o bit de cabeçalho setado para indicar que o sistema de arquivos está consistente e não manipulável; caso não esteja, uma ferramenta verifica o sistema para buscar por erros. Tal ferramenta consegue prover resultados satisfatórios, mas a correção de erros pode levar muito tempo, algo inaceitável em aplicações críticas, e há situações que podem levar à perda das informações que estavam sendo gravadas no arquivo. Diante desses problemas, foi apresentada outra solução: a utilização de sistemas de arquivos com uma tecnologia que possui a capacidade de acompanhar as mudanças que são feitas no sistema de arquivos antes que realmente sejam efetivadas. Essas informações são capturadas e armazenadas em registros de log, antes que as mudanças efetivamente ocorram no sistema de arquivos e esses registros somente são eliminados quando as mudanças são feitas.

A ferramenta e a tecnologia mencionadas no texto são, correta e respectivamente,

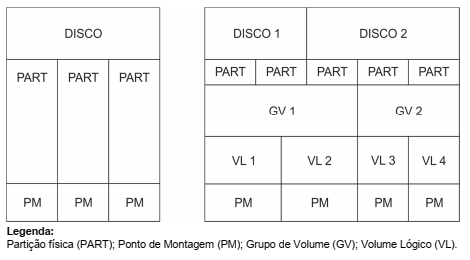

Considere a figura abaixo, relacionada ao gerenciamento de discos no Linux/Suse, as afirmativas e a legenda para responder à questão.

I. Na direita foram definidos dois grupos de volume do LVM. O GV1 contém duas partições do DISCO 1 e uma do DISCO 2. O GV2 contém as duas partições restantes do DISCO 2.

II. No LVM, as partições físicas do disco incorporadas a um grupo de volume são chamadas de volumes lógicos. Dentro dos grupos de volume, 2 pontos de montagem foram definidos. Eles podem ser usados pelo sistema operacional por meio dos volumes lógicos associados.

III. Do lado esquerdo, um único disco foi dividido em três partições físicas, cada uma com um ponto de montagem atribuído para que o sistema operacional possa obter acesso. Do lado direito, dois discos foram divididos em duas e três partições físicas cada.

IV. Na direita, a fronteira entre os diferentes VLs precisa estar alinhada com as fronteiras das partições.

Uma Analista Judiciária, ao analisar as afirmativas, indica que estão corretas APENAS