Questões de Concurso Para analista de sistemas júnior - infra-estrutura

Foram encontradas 514 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Nesse contexto, considere os seguintes passos executados para a estabelecimento do canal:

1. P requisita a X a chave pública de Q.

2. X pega a chave pública verificada de Q, nos seus bancos de dados, e assina essa chave atestando sua legitimidade.

3. X envia para P a chave junto com a assinatura.

4. P verifica a assinatura de X, certifica-se de que tudo está correto e aceita essa chave de Q como autêntica.

5. P usa sua chave particular para encriptar a chave pública de Q e envia o resultado para Q.

6. Q usa sua chave particular para desencriptar a chave enviada por P.

7. P e Q passam a usar um algoritmo simétrico com a chave enviada por P para trocar as mensagens.

Considerando os objetivos de P e Q e analisando os passos por eles executados, conclui-se que, para atender às necessidades de P e Q

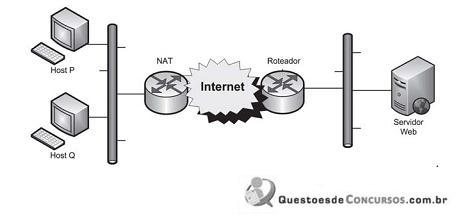

Se os hosts P e Q que apresentam, respectivamente, os endereços IP 10.1.1.10 e 10.1.1.12 tentarem simultaneamente acessar o servidor Web que possui endereço IP 170.1.1.1, quais seriam os endereços IP de origem contidos nos pacotes de P e Q, respectivamente, recebidos pelo servidor Web?

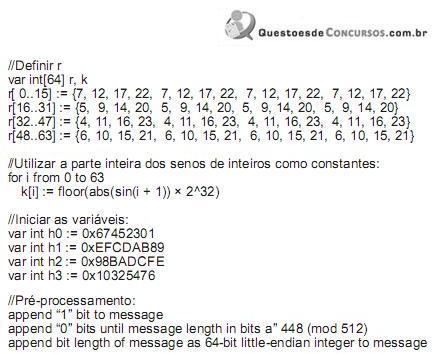

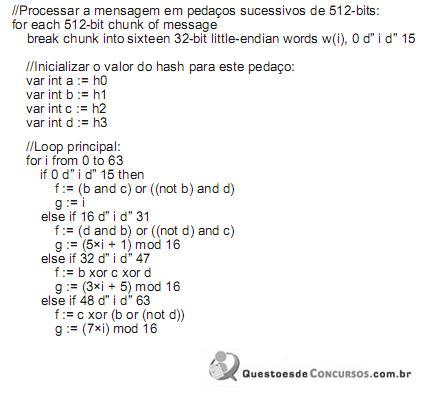

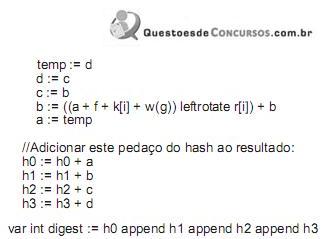

Sobre este algoritmo é INCORRETO afirmar que

I - O certificado digital de uma empresa é um arquivo confidencial que deve estar a salvo das ações de hackers, pois, caso contrário, o certificado será revogado.

II - CAPTCHAs podem ser utilizados para impedir que softwares automatizados executem ações que degradem a qualidade do serviço prestado por um sistema Web, devido ao abuso no uso do recurso disponibilizado pelo sistema.

III - O não repúdio é uma técnica de proteção utilizada por agentes de segurança para educar os usuários contra a possível tentativa de hackers de obterem informações importantes ou sigilosas em organizações ou sistemas, por meio da enganação ou da exploração da confiança das pessoas.

Está(ão) correta(s) a(s) proposição(ões)