Questões de Concurso Para analista técnico

Foram encontradas 2.756 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

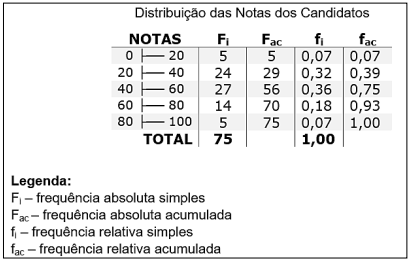

“De acordo com os dados apresentados, é correto afirmar que 60% dos candidatados obtiveram notas ____________ de 51,8; portanto, a empresa realizará ____________ 40 entrevistas.” Assinale a alternativa que completa correta e sequencialmente a afirmativa anterior.

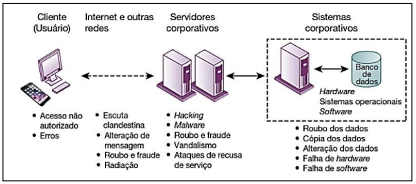

Vulnerabilidades e desafios de segurança contemporâneos.

(Laudon, 2023, p. 295.)

Considerando tais ameaças, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Worms: são programas de computador independentes que se copiam de um computador para outros em uma rede.

( ) SQL injection: tiram proveito das vulnerabilidades nas aplicações da web mal codificadas para introduzir código de programa malicioso nos sistemas e redes corporativos.

( ) Ransomware: tenta extorquir dinheiro dos usuários; para isso, assume o controle de computadores, bloqueando o acesso a arquivos ou exibindo mensagens pop-up incômodas.

( ) Spoofing: é um tipo de programa espião que monitora as informações transmitidas por uma rede

( ) Sniffer: ocorre quando alguém finge ser um contato ou uma marca em quem você confia para acessar informações pessoais sensíveis. Também pode envolver o redirecionamento de um link para um endereço diferente do desejado, estando o site espúrio “disfarçado” como o destino pretendido.

A sequência está correta em

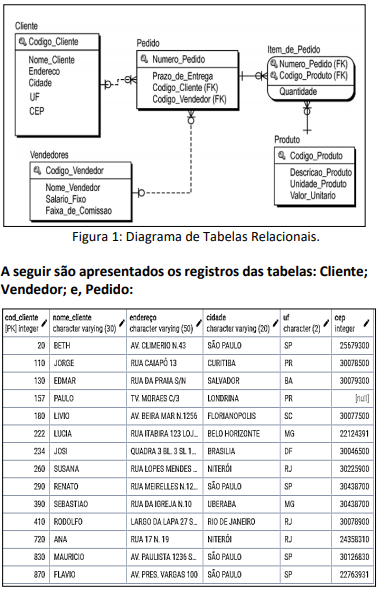

Figura 2: Tabela Cliente.

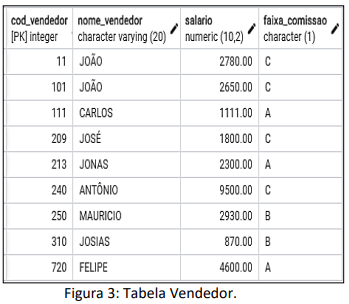

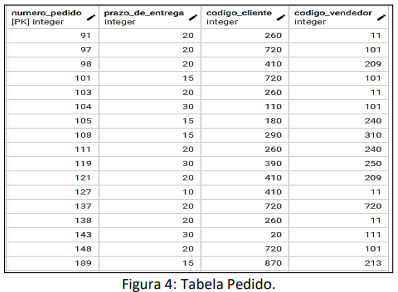

Para fazer uma consulta ao banco de dados para listar em ordem alfabética quais clientes têm pedidos com prazo de entrega igual ou superior a quinze dias e que pertencem aos estados de São Paulo (‘SP’) ou de Minas Gerais (‘MG’), o seguinte comando deverá ser utilizado:

I. A Resolução nº 171/2017 institui a Política Nacional de Tecnologia da Informação do Ministério Público (PNTI-MP); a Resolução CNMP nº 102/2013 disciplina no âmbito do Ministério Público Brasileiro, procedimentos relativos à contratação de soluções de Tecnologia da Informação.

II. A Política Nacional de Tecnologia da Informação do Ministério Público (PNTIMP) tem por finalidade alinhar as práticas de governança e gestão de TI em todas as unidades e os ramos do Ministério Público, viabilizando a elevação do grau de maturidade da governança e da gestão de TI.

III. A Resolução nº 171/2017 disciplina no âmbito do Ministério Público Brasileiro, procedimentos relativos à contratação de soluções de Tecnologia da Informação; a Resolução CNMP nº 102/2013 institui a Política Nacional de Tecnologia da Informação do Ministério Público (PNTI-MP).

IV. Nos procedimentos relativos à contratação de soluções de Tecnologia da Informação, poderão ser objeto de contratação: mais de uma Solução de Tecnologia da Informação em um único contrato; e, gestão de processos de Tecnologia da Informação, incluindo gestão de segurança.

Está correto o que se afirma apenas em

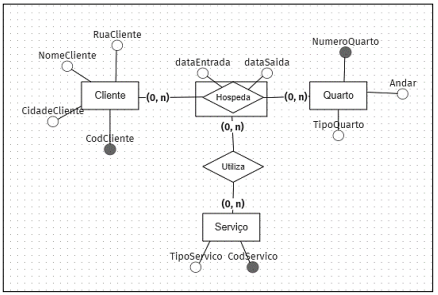

Na transposição do Diagrama Entidade Relacionamento (DER) para o diagrama de tabelas relacionais, quais tabelas seriam criadas?