Questões de Concurso Para analista de ti

Foram encontradas 1.241 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Para reduzir os riscos é necessário implementar controles adequados, isso inclui políticas, procedimentos, diretrizes, práticas ou estruturas organizacionais, que podem ser de natureza administrativa, técnica, de gestão, ou legal. Podem ser selecionados a partir de normas preestabelecidas ou de conjunto de controles específicos como, por exemplo, as normas: Normas ABNT NBR ISO/IEC 27001:2013 e ABNT NBR ISO/IEC 27002:2013, ABNT NBR ISO/IEC 22301, ABNT NBR ISO 31000:2018. Sobre a norma ABNT NBR ISO/IEC 27001:2013, analise as afirmativas a seguir.

I. Especifica requisitos para um Sistema de Gestão de Segurança da Informação (SGSI). II. Busca de forma objetiva e genérica apresentar os requisitos aplicáveis a todas as organizações, independentemente do tipo, tamanho ou natureza. III. Ao utilizar a norma na organização, não é necessário utilizar todos os requisitos para satisfazer os critérios de aceitação de riscos; isso varia de acordo com cada empresa. IV. Os requisitos são divididos em sete categorias: contexto da organização; liderança; planejamento; apoio; operações; avaliação do desempenho; e, melhoria.

Está correto o que se afirma apenas em

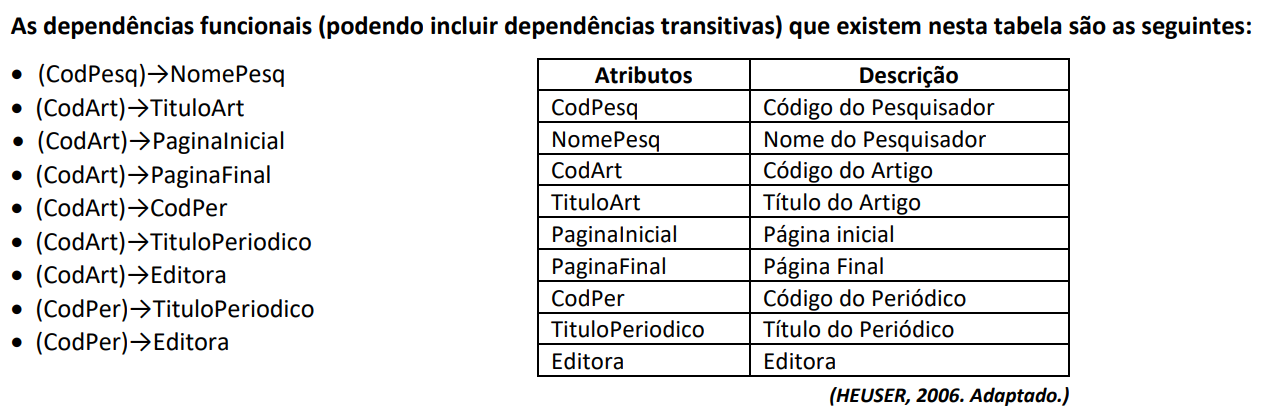

Tabela (CodPesq, NomePesq, (CodArt, TituloArt, PaginaInicial, PaginaFinal, CodPer, TituloPeriodico, Editora))

Considerando o processo de normalização da tabela, marque V para as afirmativas verdadeiras e F para as falsas.

( ) A normalização irá gerar quatro tabelas até a 3ª Forma Normal. ( ) A normalização da tabela anterior não possui processo de normalização da 3ª Forma Normal, pois não tem dependência funcional parcial; sendo, assim, 3FN = 2FN. ( ) A normalização irá gerar três tabelas até a 3ª Forma Normal. ( ) Uma das tabelas geradas na normalização foi criada pela eliminação da dependência funcional transitiva.

A sequência está correta em

I. Ao interconectar redes públicas e privadas, o acesso aos recursos de informações compartilhados aumenta a dificuldade de se controlar. Instalar e utilizar antivírus é uma forma de ação preventiva que pode eliminar completamente a insegurança de ataques à rede. II. Uma Política de Segurança da Informação é adquirida a partir da implementação de controles adequados. Os recursos e as instalações de processamento de informações devem ser mantidos em áreas seguras, incluindo políticas segurança, procedimentos, estruturas organizacionais e funções de software e hardware com barreiras de segurança apropriadas e controle de acesso. III. Uma Política de Segurança da Informação é um manual de procedimentos que atribuem controles de segurança que precisam ser estabelecidos, implementados, monitorados e analisados para garantir que os objetivos do negócio sejam atendidos. Caso não existam regras preestabelecidas, a segurança se tornará inconsistente. IV. Uma Política de Segurança da Informação bem estruturada com procedimentos de controle adequados é importante para os negócios, tanto do setor público quanto do setor privado para proteger as infraestruturas críticas.

Está correto o que se afirma apenas em

/*Tabela de Clínicas*/ Clinica(CodClinica, NomeClinica, LocalClinica)

/* tabela de médicos */ Medico(CRM, NomeMedico, Telefone)

/* tabela que relaciona médicos a clínicas */ ClinicaMedico(CodClinica, CRM) CodClinica referencia Clinica, CRM referencia Medico

Utilizando o SQL Server 2019, assinale o comando que lista códigos e nomes dos médicos que não atuam em nenhuma clínica.