Questões de Concurso Público TJ-SE 2014 para Analista Judiciário - Análise de Sistemas

Foram encontradas 70 questões

O Hibernate é instalado automaticamente na arquitetura Java EE 7, quando escolhido o recurso JDBC. O Hibernate passou a ser utilizado como solução padrão para mapeamento objeto-relacional nessa versão de arquitetura, porque a JPA (Java Persistence API), não é mais suportada para realizar tal mapeamento, tendo sido marcada como deprecated na versão Java EE 5.

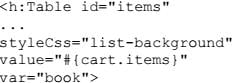

Facelets podem utilizar classes e atributos da CSS (cascading style sheets) como forma de alterar a apresentação das páginas. A tag padrão em caso de erro na arquitetura Java EE 7 é h:errorMessage, ao passo que a tag padrão para incorporar as classes CSS é a styleCss, como apresentado na sintaxe abaixo, que aplica a classe list na tag h:Table.

JDBC faz conexão persistente entre as instâncias beans e as chamadas aos bancos de dados conectados, sendo, portanto, incompatível com sessões do tipo bean stateful.

Na arquitetura Java EE 7, JAXB (Java Architecture for XML Binding) provê uma forma de interagir um schema XML e um programa desenvolvido em Java. Assim, é possível combinar JAXB com JAX-WS (Java API for XML Web Services) na troca de mensagens advindas de Web Services, desde que nessa arquitetura se utilize a versão JAXB 2.2 ou superior.

Aplicações desenvolvidas na arquitetura Java EE 7 que necessitam recuperar, por exemplo, informações contidas em repositórios de diretórios ou nomes, tais como LDAP, DNS e NIS, podem utilizar a JNDI (Java Naming and Directory Interface) para esse fim.

Antes de uma aplicação web desenvolvida nos moldes da JSF executar sua primeira página web, uma instância FacesServlet é executada, a fim de gerenciar as requisições dessa aplicação.

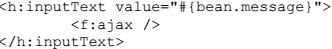

Em aplicações web nos padrões da JSF, é possível utilizar recursos Ajax para criar páginas dinâmicas, como, por exemplo, por meio da tag f:ajax, conforme apresentado na sintaxe abaixo.

É possível utilizar XHTML no desenvolvimento de facelets para criar páginas web compatíveis com a JSF (JavaServer Faces) para apresentação dos dados. Na versão Java EE 7, essa forma de apresentação é mais indicada que a JSP (JavaServer Pages), uma vez que esta não suporta todos os novos recursos da versão Java EE 7.

Assim como o DataMining, os DataMarts são voltados para a obtenção de informações estratégicas de maneira automática, ou seja, com o mínimo de intervenção humana a partir da análise de dados oriundos de DataWarehouses.

No ciclo de vida de um DataWarehouse, incluindo seu desenvolvimento e sua utilização, inclui-se a DataStaging, que é uma área reservada para armazenar os dados nos moldes do modelo multidimensional. Os usuários finais dessa área são, em geral, gestores da organização e possuem acesso para manipular os dados e realizar operações como drill-down e drill-across.

Na modelagem multidimensional, é possível haver mais de uma tabela fato no mesmo modelo. A tabela fato expressa a relação N:M (muitos-para-muitos) entre as dimensões, que, por sua vez, implementam a visão e a interface do usuário ao DataWarehouse.

Em uma tabela fato, pode haver diferentes granularidades entre as métricas, sendo as métricas não aditivas, em regra, de menor granularidade que as aditivas ou as semiaditivas.

Na modelagem multidimensional, há dois esquemas predominantes: Star, em que as dimensões são tipicamente normalizadas até a 3.ª forma normal (3FN); e SnowFlake, no qual as dimensões são desnormalizadas.

DataMining pode ser considerado uma etapa no processo de descoberta de conhecimento em base de dados, consistindo em análise de conjuntos de dados cujo objetivo é descobrir padrões úteis para tomada de decisão.

A WCAG 2.0 da W3C recomenda facilitar a audição e a visualização de conteúdos aos usuários, incluindo a separação do primeiro plano e do plano de fundo. O texto pode ser redimensionado sem tecnologia assistiva em até 200% sem perder conteúdo ou funcionalidade, exceto para legendas e imagens de texto.

Conforme o Modelo de Acessibilidade de Governo Eletrônico (e-Mag), recomenda-se que o bloco de conteúdo seja disponibilizado, no HTML, antes do bloco de menu, para que os usuários, ao navegarem pelo teclado, não precisem passar por todos os itens do menu antes de chegar ao conteúdo.

Conforme as recomendações de acessibilidade para conteúdo web (WCAG) 2.0 da W3C, todo o conteúdo não textual que é apresentado ao usuário deve ter uma alternativa em texto que serve um propósito equivalente, exceto se a finalidade do conteúdo não textual for, essencialmente, criar uma experiência sensorial específica.

A e-Ping 2010 recomenda a utilização das redes peer-to-peer (P2P) para compartilhamento de arquivos em preferência ao FTP e HTTP, uma vez que essas redes são sistemas distribuídos em nodos interconectados com alto grau de disponibilidade.

WSDL, uma linguagem com a mesma sintaxe e semântica da HTML, tem por objetivo descrever a forma como deve ser realizada a comunicação com Web Services.

De acordo com a e-Ping 2010, a utilização do protocolo SOAP (Simple Object Access Protocol) na tecnologia de Web Services é recomendada como solução de interoperabilidade em arquiteturas distribuídas em sistemas de qualquer porte.