Questões de Concurso Público UFAL 2011 para Analista de Tecnologia da Informação

Foram encontradas 65 questões

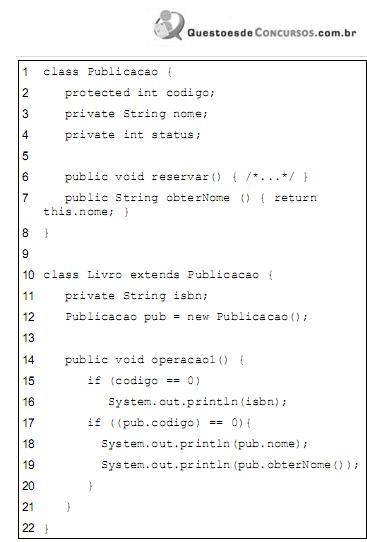

o que aconteceria se você tentasse compilar esse programa?

I. O RSA é um algoritmo de criptografia (codificação) muito utilizado na WEB e se baseia no conceito de chave pública e privada, que utilizam senhas diferentes para cifrar e decifrar os dados.

II. O algoritmo RSA pode ser utilizado para implementar assinatura digital, uma vez que cada usuário utiliza a sua chave privada exclusiva para cifrar (codificar) a mensagem, enquanto a chave pública é utilizada pelo receptor para decifrar a mensagem recebida.

III. Por mais que haja investimento em prevenção de desastres, é sempre necessário haver um plano de backups frequentes como forma de redução de riscos e recuperação de desastres.

IV. A utilização de firewalls pode proteger contra ataques de invasores. Por essa razão, são considerados locais apropriados para execução de mecanismos de detecção de intrusão.

verifica-se que

I. A diferença entre árvore binária simples e árvores AVL é o fato de que a segunda pode se reconfigurar dinamicamente, com o intuito de manter um bom nível de balanceamento.

II. Uma pilha garante que o último elemento inserido seja localizado no seu topo. Porém, do ponto de vista conceitual, qualquer elemento da pilha pode ser removido, ainda que não esteja no seu topo.

III. Do ponto de vista conceitual, não há diferença alguma entre uma estrutura de array e uma lista encadeada.

IV. Tabelas hash são estruturas de dados indicadas para armazenar grande volume de dados. Apesar dessas estruturas permitirem acesso indexado, mais de um elemento pode ter o mesmo índice. Elementos com o mesmo índice podem ser armazenados em uma mesma lista encadeada.

verifica-se que