Questões de Concurso Comentadas por alunos sobre criptografia em segurança da informação

Foram encontradas 1.588 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

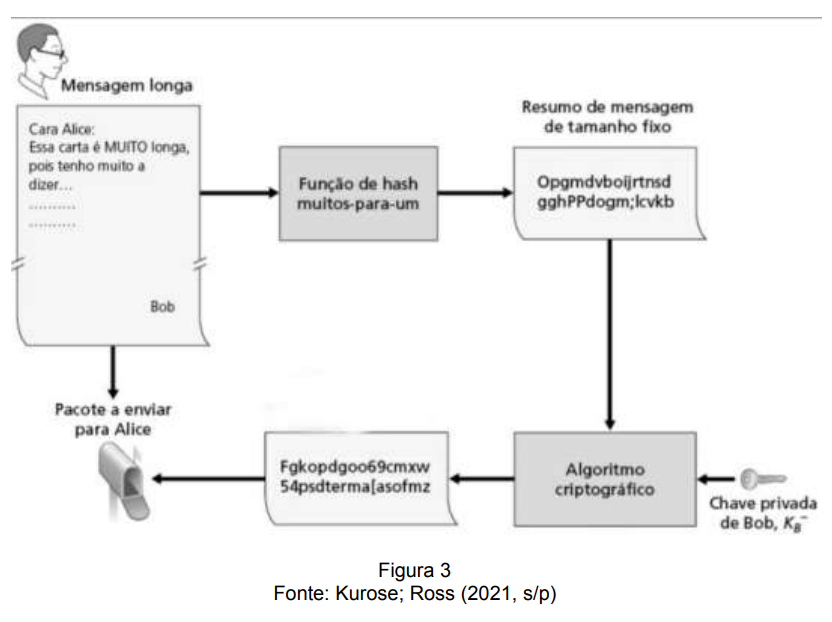

Na figura 3, Bob deseja enviar uma longa mensagem para Alice. Ele coloca sua longa mensagem original em uma função de hash, que gera um resumo curto dessa mensagem. Em seguida, utiliza sua chave criptográfica privada para criptografar o hash resultante (resumo). A mensagem original, em texto aberto, e o resumo criptografado dessa mensagem são, então, enviados para Alice.

Esse processo de envio da mensagem longa de Bob para Alice, ilustrado na figura 3, é denominado:

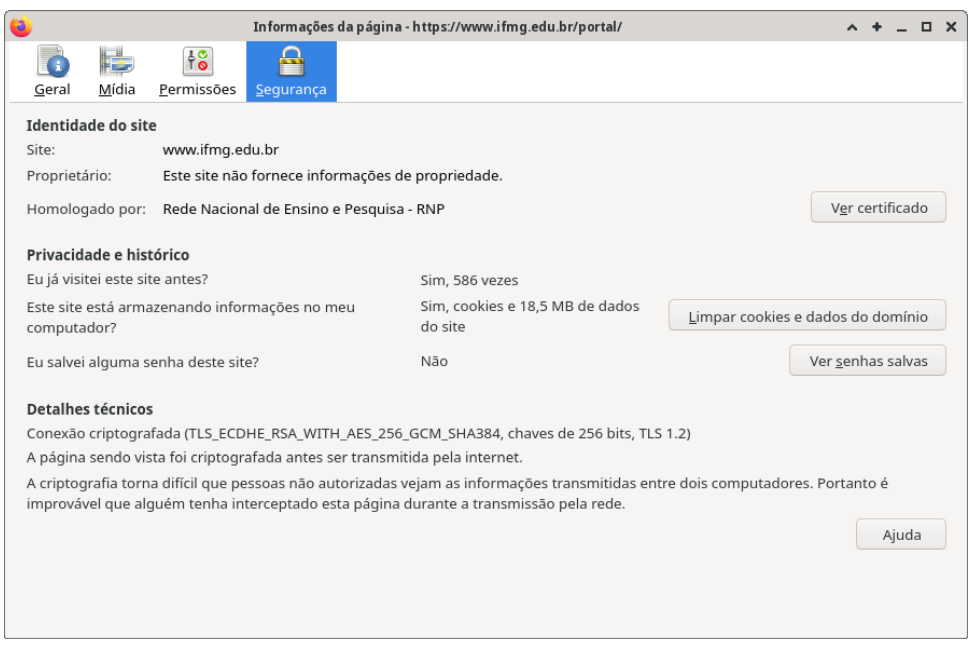

Considere a imagem a seguir e as afirmativas propostas a respeito dela:

I. A conexão é protegida por um certificado digital assinado por uma autoridade certificadora.

II. A conexão é estabelecida por TLS (Transport Layer Security), com troca inicial de chaves

simétricas de 256 bits utilizando o algoritmo AES (Advanced Encryption Standard).

III. A criptografia simétrica, mais lenta, é descartada após a troca criptografada dos certificados digitais, que usam chaves assimétricas com o algoritmo RSA, mais rápido.

Está(ão) correta(s):