Questões de Concurso

Foram encontradas 624 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

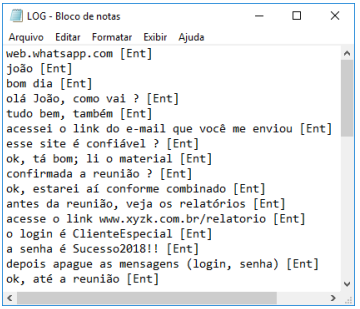

Figura 6 - Arquivo de dados

Figura 6 - Arquivo de dados Existem programas maliciosos, que servem para monitorar as atividades realizadas em um computador e enviar as informações coletadas para terceiros, sem o conhecimento e autorização de seus usuários. Por exemplo, a Figura 6 exibe o conteúdo de um arquivo que registrou as teclas digitadas por um usuário, no teclado do computador, sem ele saber e sem sua permissão. A ativação desse tipo de programa malicioso, em muitos casos, é condicionada a uma ação prévia do usuário, como o acesso a um site específico de comércio eletrônico ou um link em um e-mail. Considere as seguintes assertivas sobre esse tipo de programa malicioso:

I. Esse software é um tipo de "spyware". II. Esse tipo de programa malicioso é chamado de "keylogger". III. O texto relata o uso de uma técnica de invasão de computador chamada de "trojan".

Quais estão corretas ?

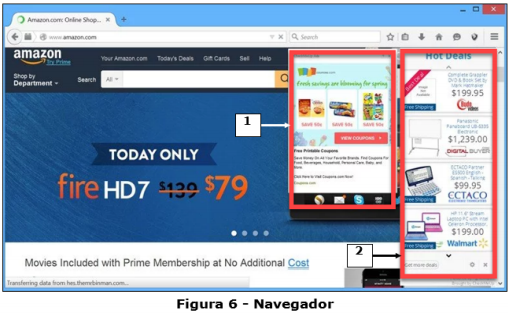

Sobre a Figura 6, considere os seguintes aspectos: (1) existem determinados tipos de softwares que são projetados especificamente para exibir anúncios ou propagandas em um navegador, como as apontadas pelas setas nº 1 e 2, quando um determinado endereço eletrônico é acessado; (2) em muitos casos, esses recursos têm sido incorporados a softwares e serviços, constituindo uma forma legítima de patrocínio ou retorno financeiro para aqueles que desenvolvem software livre ou prestam serviços gratuitos; (3) muitas vezes, esses anúncios e propagandas redirecionam suas pesquisas para sites de anunciantes e coletam seus dados para fins de marketing; e (4) esse recurso também pode ser utilizado para fins maliciosos, quando as propagandas apresentadas são direcionadas, de acordo com a navegação do usuário, sem que este saiba que tal monitoramento está sendo feito. Portanto, tomando-se como base unicamente as informações disponibilizadas nessa questão, pode-se afirmar que esse tipo de código malicioso é chamado de:

Esse software malicioso é conhecido por: