Questões de Concurso

Foram encontradas 835 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Julgue o item a seguir, quanto às ferramentas e técnicas de exploração de vulnerabilidades em aplicativos web, à Open Web Application Security Project (OWASP) e às ameaças e vulnerabilidades em aplicações web.

Caso uma aplicação permita que comandos SQL sejam

digitados nos inputs de seus formulários e concatenados

diretamente nos comandos SQL da própria aplicação, sem

que seja realizada uma validação ou tratamento antecedente,

certamente essa aplicação estará vulnerável ao ataque

conhecido como SQL Injection.

Assinale a alternativa que apresenta a sequência correta.

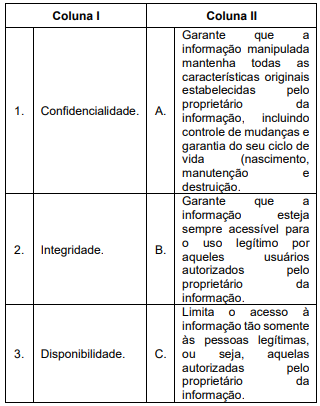

Confidencialidade, integridade e disponibilidade são os três pilares essenciais da segurança da informação. Relacione a Coluna 1 à Coluna 2, associando os pilares essenciais da segurança às medidas que podem ser utilizadas para reforçar cada um dos pilares.

Coluna 1

1. Confidencialidade.

2. Integridade.

3. Disponibilidade.

Coluna 2

( ) Sistema de controle de versão de arquivos.

( ) Utilização do algoritmo AES.

( ) Plano de backups e recuperação de dados.

( ) Utilização do algoritmo SHA-256 sobre arquivos.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

I – Trocar periodicamente as senhas é uma maneira de proteção contra vírus eletrônicos.

II– Manter o antivírus ativado e atualizado é uma forma de prevenir e evitar fraudes.

III – Não propagar correntes de e-mails e não clicar em links desconhecidos e suspeitos são uma boa maneira de se evitar infecções.