Questões de Concurso

Foram encontradas 1.049 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Julgue o item a seguir, quanto às ferramentas e técnicas de exploração de vulnerabilidades em aplicativos web, à Open Web Application Security Project (OWASP) e às ameaças e vulnerabilidades em aplicações web.

O tipo de ataque em que o atacante explora a relação de

confiança que um sítio possui com o navegador que o acessa

é conhecido como CSRF (cross-site request forgery).

( ) Uma das práticas definidas pelo modelo SDL da Microsoft é a modelagem de ameaças.

( ) Uma análise estática de segurança (SAST) exige que a aplicação já esteja em funcionamento.

( ) O conserto de vulnerabilidades descobertas por meio de análise dinâmica de segurança (DAST) costuma custar mais caro do que aquelas descobertas no início do ciclo de desenvolvimento.

As afirmativas são, respectivamente,

Assinale a alternativa que apresenta a sequência correta.

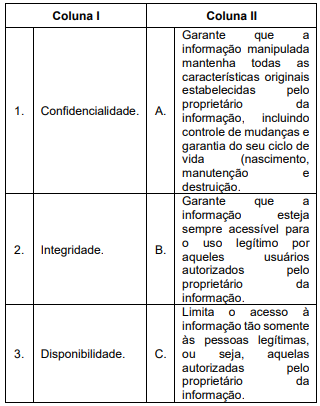

Confidencialidade, integridade e disponibilidade são os três pilares essenciais da segurança da informação. Relacione a Coluna 1 à Coluna 2, associando os pilares essenciais da segurança às medidas que podem ser utilizadas para reforçar cada um dos pilares.

Coluna 1

1. Confidencialidade.

2. Integridade.

3. Disponibilidade.

Coluna 2

( ) Sistema de controle de versão de arquivos.

( ) Utilização do algoritmo AES.

( ) Plano de backups e recuperação de dados.

( ) Utilização do algoritmo SHA-256 sobre arquivos.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é: