Questões de Concurso

Foram encontradas 955 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

De acordo com a classificação da informação em crítica, vital, sensível e não sensível, os documentos que necessitam de sigilo especial são classificados como críticos.

A autenticidade de uma informação é garantida por meio de sua fonte, enquanto a confiabilidade é avaliada em relação ao seu conteúdo.

No que diz respeito à segurança em redes wireless, ao protocolo Syslog e ao Microsoft Event Viewer, julgue o item seguinte.

O Event Viewer é uma ferramenta destinada à auditoria de

dados em ambiente Windows e que proporciona ao

administrador do sistema visualizar todos os logs de eventos;

a maior desvantagem dessa ferramenta é que ela não permite

a integração com o Agendador de Tarefas do Windows.

Assinale a alternativa que apresenta a sequência correta.

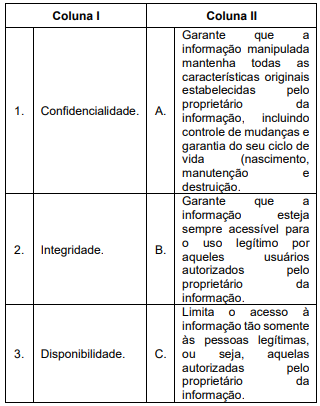

Confidencialidade, integridade e disponibilidade são os três pilares essenciais da segurança da informação. Relacione a Coluna 1 à Coluna 2, associando os pilares essenciais da segurança às medidas que podem ser utilizadas para reforçar cada um dos pilares.

Coluna 1

1. Confidencialidade.

2. Integridade.

3. Disponibilidade.

Coluna 2

( ) Sistema de controle de versão de arquivos.

( ) Utilização do algoritmo AES.

( ) Plano de backups e recuperação de dados.

( ) Utilização do algoritmo SHA-256 sobre arquivos.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é: