Questões de Concurso Comentadas para mpe-rs

Foram encontradas 722 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Plínio Sampaio, 17 anos de idade, durante os festejos de carnaval, quebrou a vitrine da Joalheria Esplendor, na cidade de Bagé. Na sequência, subtraiu diversos relógios e anéis que estavam expostos no local. Identificado pela autoridade policial, refugiou-se na casa de seu amigo, Plácido Sampaio, 21 anos de idade, que, ao tomar conhecimento dos fatos, auxiliou-o, escondendo-o no porão de sua residência, durante as buscas da autoridade policial. Na sequência, Plácido conduziu Plínio Sampaio, em seu carro, até a cidade de Dom Pedrito, frustrando a investigação policial. Nessa situação, é correto afirmar que a conduta de Plácido _______ .

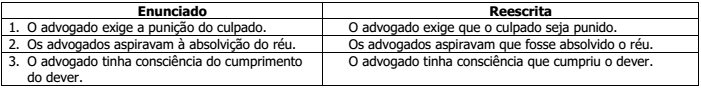

Considere os seguintes enunciados e as respectivas propostas de reescrita.

Quais propostas estão corretas?

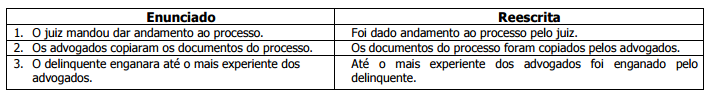

Considere os seguintes enunciados e as respectivas propostas de passagem à voz passiva.

Quais propostas estão corretas?

Associe corretamente a coluna da esquerda à da direita.

1. Spyware

2. Vírus

3. Cavalo de Troia

( ) É um programa ou parte de um programa de computador, normalmente malicioso, que se propaga inserindo cópias de si mesmo e se tornando parte de outros programas e arquivos.

( ) É um programa que, além de executar as funções para as quais foi aparentemente projetado, também executa outras funções, normalmente maliciosas, e sem o conhecimento do usuário.

( ) É um programa projetado para monitorar as atividades de um sistema e enviar as informações coletadas para terceiros de forma a comprometer a privacidade do usuário e a segurança do computador.

A sequência correta de preenchimento dos parênteses, de cima para baixo, é