Questões de Concurso

Comentadas para transpetro

Foram encontradas 2.032 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

A norma ABNT NBR ISO 31.010/2012 define as principais técnicas para o processo de avaliação de riscos como parte do sistema de gestão. Existe uma técnica que inicialmente busca identificar os riscos mais significativos e os menos significativos, com o objetivo de assegurar que os recursos para controle serão focados nos riscos mais significativos. Há ainda o cuidado de não deixar de fora os riscos que ocorrem com frequência, mas têm um efeito cumulativo importante.

O método descrito acima é denominado

Segundo a NBR 10.004/2004, um resíduo é classificado como perigoso ou não, por suas características. Essa norma estabelece, ainda, códigos para identificação dos resíduos.

Um resíduo que possui a característica de ser uma substância que pode liberar oxigênio e, como resultado, estimular a combustão e aumentar a intensidade do fogo em outro material, é classificado como perigoso devido à

Considere o texto a seguir.

Diante da crise financeira global de 2007-2008, sucessivas intervenções dos bancos centrais (BC) de países desenvolvidos no mercado monetário conseguiram reduzir as taxas de juros de curto e longo prazos, contribuindo para comprimir os prêmios de risco em todo o mundo (...). Apesar da massiva expansão monetária dos BC, houve uma queda nas expectativas inflacionárias, e as ações de política monetária não geraram os impactos antecipados pelos modelos convencionais, mesmo no curto prazo. Dessa forma, bancos centrais se viram obrigados a reformular o desenho das intervenções no mercado de tal forma que a política monetária não convencional, inicialmente concebida como de natureza temporária, assumiu caráter permanente.

REZENDE, F. Qual o futuro dos juros? Valor Econômico, São Paulo, 3, 4, 5 mar 2018. Adaptado.

O texto alude à “política monetária não convencional”, adotada pelos bancos centrais dos países desenvolvidos, especialmente pelo Federal Reserve (FED, o Banco Central dos Estados Unidos, na sigla em inglês) e pelo Banco Central Europeu, após a crise global de 2007-2008.

As duas características marcantes dessa política foram a

Há um sistema de informação que tem, entre suas características, a capacidade de integrar os dados de toda a empresa em uma única base de dados, que estará à disposição para toda a empresa.

Esse sistema é conhecido como

A prática da comunicação integrada tem como uma de suas características a integração de diferentes ferramentas e mídias.

Quando uma organização faz uso conjunto de propaganda e relações públicas para tratar da sua imagem, espera-se que essas duas ferramentas possam

A função da área de Relações Públicas como ferramenta de comunicação é proteger a imagem de uma empresa. Quando faz uso da mídia jornal, publicando notícias, por exemplo, consegue passar aos leitores uma imagem mais autêntica do que usando anúncios publicitários no mesmo veículo.

Na estratégia descrita acima, destaca-se a seguinte característica fundamental das mensagens de RP:

O certificado digital do usuário U1 (Cert-U1), emitido pela Autoridade Certificadora AC, foi enviado para o usuário U2. Depois de fazer a validação positiva de Cert-U1, o U2 quer verificar a assinatura digital do documento assinado por U1.

O componente de Cert-U1 que deve ser utilizado por U2 para verificar essa assinatura digital é a chave

Uma Infraestrutura de Chaves Públicas (ICP) visa a implantar a infraestrutura para garantir a autenticidade, a integridade e a validade jurídica dos certificados digitais e das operações eletrônicas que envolvem os certificados.

A ICP-Brasil adota o modelo de certificação com raiz única no qual o papel de autoridade certificadora raiz é desempenhado pelo

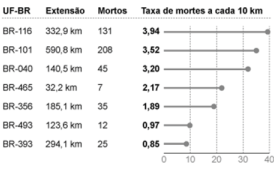

Embora a BR-101 tenha sido responsável por 45% das mortes em rodovias federais no estado do Rio, em 2015, a rodovia Presidente Dutra (BR-116) teve uma taxa maior quando considerada a extensão da via, sendo de 3,94 mortes a cada 10 km, conforme mostra a Figura.

Supondo que o número de mortes na BR-116, a cada 10 km,

siga um processo de Poisson, a probabilidade de ter exatamente 10 mortes em 20 km é

Uma das topologias de rede de computadores possui facilidades de gerenciamento e suporta alta imunidade a falhas, pois além da possibilidade de utilização em atividades para o caso de a fibra se romper em algum ponto, a informação ainda pode trafegar na direção contrária. Nessa implementação, o nó 1 está ligado ao nó 2, o nó 2, ao nó 3 e, assim, sucessivamente até o nó n, finalizando por ligar o nó n ao 1. Como a informação que cada nó transmite é repassada para todos os outros nós, a reutilização de comprimentos de onda não é possível nessa rede, a não ser que sejam utilizadas diversas fibras na conexão entre os nós. A informação é inserida e/ou retirada na rede pelos nós através de dispositivos ópticos conhecidos como Wavelength Add/Drop Multiplexer (WADM), por exemplo.

Qual a denominação dessa topologia?

CWDM (Coarse Wavelength Division Multiplexing) é uma tecnologia para fibra óptica que utiliza a multiplexação de comprimento de onda, na qual a transmissão é realizada utilizando 18 canais com comprimentos de onda entre 1270 nm e 1610 nm, além de espaçamento padrão entre canais, sendo a largura do canal de 13 nm em distâncias de até 120 km.

Qual é o valor padrão para o espaçamento entre canais?

O DWDM (Dense Wavelength Division Multiplexing) é uma tecnologia que pode combinar dezenas de canais em uma única fibra, economizando fibras e equipamentos de transmissão. Na arquitetura DWDM, um módulo adapta a taxa arbitrária do sinal óptico do equipamento cliente SDH ou Ethernet e mapeia seu comprimento de onda ao canal DWDM escolhido, compatível com o plano de frequências padronizado pelas normas ITU-T. Nesse emprego, o módulo é usado para cada extremo dos links DWDM, assim como interface bidirecional entre uma interface de cliente e uma interface de linha.

O modo regenerador do módulo fornece a função regeneradora 3R (re-amplification, re-shaping, re-timing de um canal de sinal óptico).

Como é conhecido esse módulo?

Considere as seguintes afirmativas sobre sistemas de bancos de dados federados:

I - São caracterizados pela alta disponibilidade, pois podem continuar a operar em caso de falha de um dos servidores.

II - Cada servidor possui autonomia local completa.

III - Todos os servidores têm de implementar o mesmo modelo lógico.

IV - Possuem esquemas globais compartilhados pelas aplicações.

É correto APENAS o que se afirma em

O padrão ANSI/ISO SQL define três níveis de isolamento que permitem a ocorrência de violações do tipo leitura fantasma.

Esses três níveis são

Um método que implementa um algoritmo de busca binária recebe como parâmetros um vetor de inteiros ordenados descendentemente, o comprimento desse vetor e um número inteiro que se deseja localizar no vetor. O cabeçalho desse método é o seguinte:

public int buscaBin(int vet[], int n, int val)

Admitindo-se que o vetor passado como parâmetro tenha 750 elementos, qual será o número máximo de iterações que o algoritmo irá realizar até que o valor (val) seja localizado ou que seja detectado que esse valor não se encontra no vetor?

Documentos XML são estruturados segundo uma hierarquia de unidades informacionais chamadas de nós.

Qual tecnologia XML fornece ao desenvolvedor uma API para adicionar, editar e remover esses nós?

Considerando o programa em Python abaixo.

def x(u):

for i in range(u):

yield(i**i)

def z(n): return lambda x:x+n

w=0

for k in x(5):

w+=(lambda x:x//2)(z(k)(k))

print(w)

Que resultado será impresso por esse programa?