Questões de Concurso

Para analista de trânsito

Foram encontradas 443 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Assinale a alternativa que indica a modalidade obrigatória para a contratação de obras e serviços de engenharia, com valor acima de R$ 1.500.000,00.

Sérvio, ocupante de cargo da carreira de investigador, aduzindo que não é possível a discriminação entre as carreiras, pois ambas são de nível superior e ocupadas por servidores que prestaram concurso público de quilate equivalente, postula o seu aproveitamento na carreira de Delegado de Polícia, o que veio a ser indeferido na instância administrativa.

O pleiteado pelo servidor caracterizaria o instituto da

A fábrica conhecida como "A Pernambucana" instalada por Alípio Magalhães (Sinhozinho), fabricava:

João investiu R$ 10.000,00 em um fundo de investimento com juros compostos a uma taxa de 8% ao ano. Se ele não retirar nenhum valor, quanto ele terá após 2 anos?

Paulo comprou uma mercadoria no valor de R$ 2500,00. Contudo, ele percebeu que o desconto para cliente VIP de 0,2% não havia sido dado a ele. Qual a diferença entre o valor da mercadoria com desconto e o valor da mesma mercadoria sem o desconto em questão?

( ) As repartições aduaneiras e os órgãos de controle de fronteira comunicarão diretamente à Polícia Rodoviária Federal a entrada e saída temporária ou definitiva de veículos.

( ) Os veículos licenciados no exterior não poderão sair do território nacional sem o prévio pagamento ou o depósito, judicial ou administrativo, dos valores correspondentes às infrações de trânsito cometidas e ao ressarcimento de danos que tiverem causado ao patrimônio público ou de particulares, quando o processo administrativo ou judicial já possuir decisão transitada em julgado.

( ) Os veículos licenciados no exterior que saírem do território nacional sem o prévio pagamento ou o depósito, judicial ou administrativo, dos valores correspondentes às infrações de trânsito cometidas e ao ressarcimento de danos que tiverem causado ao patrimônio público ou de particulares e que posteriormente forem flagrados tentando ingressar ou, já em circulação no território nacional serão retidos até a regularização da situação e terão dobrados seus valores devidos quanto ao ressarcimento de danos causados ao patrimônio público.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

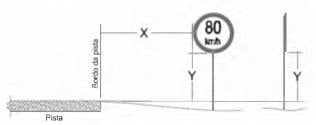

Nessa figura, as grandezas indicadas pelas letras X e Y valem, respectivamente:

(José de Nicola e Ernani Terra. Gramática de hoje. São Paulo: Scipione, 2008.p.371).

Diante do exposto, marque a resposta em que a figura de linguagem corresponde à frase apresentada.

I. Antes de receber a nomeação atual, era denominado território federal de Guaporé, tendo sido formado com terras dos estados do Amazonas e Mato Grosso.

II. Foi elevada a condição de unidade federada do Brasil por meio da Constituição de 1988, juntamente com os então territórios do Amapá e Roraima.

III. Sua colonização mais intensa ocorreu no final do século XIX, quando nordestinos se dirigiram ao estado para trabalhar nas minas de cassiterita.

Está(ão) correta(s) a(s) afirmativa(s)

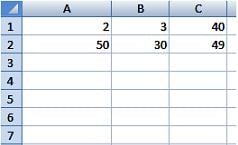

Considere a sequência de eventos:

1. inserir na célula A4 a fórmula =POTÊNCIA(A1;B1);

2. inserir na célula A5 a fórmula =RAIZ(C2);

3. inserir na célula A6 a fórmula =SOMA(A2:B2);

4.inserir na célula A7 a fórmula =SE(A4>A5;SOMA(A1:C1);MÁXIMO(A4:A6)).

Após realizar tais eventos na ordem proposta, é correto afirmar que o resultado da célula A7 será