Questões de Concurso

Para analista de tecnologia da informação

Foram encontradas 15.479 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Em relação a ferramentas e técnicas de apoio ao gerenciamento de projetos, julgue o item a seguir.

A técnica de valor agregado, conhecida também como EVM

(earned value management), é um método cujo principal

objetivo é mensurar a demanda de recursos humanos para o

projeto.

Em relação a ferramentas e técnicas de apoio ao gerenciamento de projetos, julgue o item a seguir.

Ao planejar um novo cronograma, caso adote o método de

PERT (program evaluation and review technique), o gerente

de projetos considerará várias incertezas e utilizará três

diferentes estimativas de tempo: a otimista, a pessimista e a

mais provável.

Em relação a ferramentas e técnicas de apoio ao gerenciamento de projetos, julgue o item a seguir.

A matriz RACI é utilizada para apoiar a avaliação dos riscos

que tenham impactos qualitativos no projeto, pois sua

finalidade principal é manter o acompanhamento dos riscos

do projeto.

Com base na NBR ISO/IEC 27005, julgue o item seguinte.

Na organização deve existir treinamento de gestores e de

pessoal sobre riscos e ações de mitigação.

A respeito da autenticação e proteção de sistemas, julgue o item que se segue.

O OpenID Connect é um protocolo de identidade simples,

construído no protocolo do JSON Web Token, e permite que

os aplicativos clientes confiem na autenticação executada por

um provedor OpenID Connect para verificar a identidade de

um usuário.

A respeito da autenticação e proteção de sistemas, julgue o item que se segue.

O JSON Web Token consiste em três partes separadas por

pontos: o cabeçalho, que contém informações sobre o tipo de

token e o algoritmo de criptografia usado para assinar o

token; o payload, que contém as informações do usuário; e a

assinatura, usada para garantir que o token não tenha sido

alterado.

Em relação à gestão de segurança da informação, julgue o item subsequente.

Nos controles organizacionais previstos na NBR

ISO/IEC 27002, o inventário de informações e outros ativos

associados abrangem as seguintes propriedades de segurança

da informação: confidencialidade, integridade e

disponibilidade.

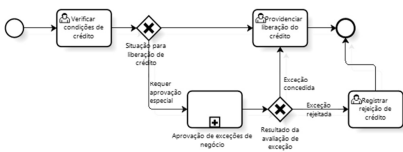

Em relação a BPMN, julgue o item subsequente.

No fluxo representado a seguir, Aprovação de exceções de negócio é um subprocesso, sendo possível realizar um detalhamento das atividades desse subprocesso com o objetivo de descrevê-lo de maneira mais minuciosa.

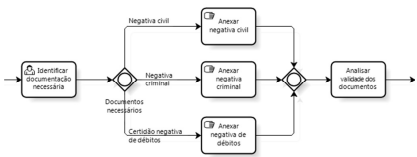

Em relação a BPMN, julgue o item subsequente.

Conforme o fluxo ilustrado a seguir, necessariamente as tarefas Anexar negativa civil, Anexar negativa criminal e Anexar negativa de débitos devem ser concluídas para que seja executada a tarefa Analisar validade dos documentos.

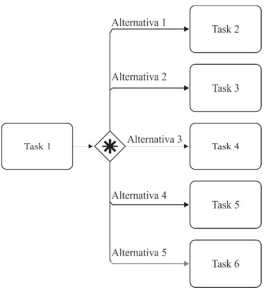

Em relação a BPMN, julgue o item subsequente.

No fluxo representado a seguir, necessariamente as tarefas Task 2, Task 3, Task 4, Task 5 e Task 6 serão executadas em paralelo.

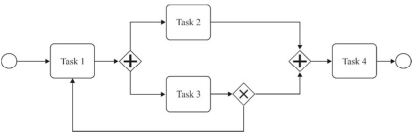

Em relação a BPMN, julgue o item subsequente.

Com base no fluxo ilustrado a seguir, conclui-se que, após a execução da Task 1, será executada a Task 2 ou a Task 3, mas nunca ambas em paralelo.

Julgue o item que se segue, relativo ao COBIT 2019.

O COBIT 2019 é uma estrutura para organizar processos de

negócios e estabelece uma distinção clara entre governança e

gerenciamento.

Julgue o item que se segue, relativo ao COBIT 2019.

Aspectos concernentes à entrega operacional e ao suporte de

serviços de tecnologia da informação, incluída a segurança,

são mais afetos ao domínio entrega, serviço e suporte (DSS)

do que ao domínio alinhar, planejar e organizar (APO).

Julgue o item a seguir, referentes à ITIL v4 e ao COBIT 2019.

Tanto na ITIL v4 quanto no COBIT 2019, é prevista gestão

afeta ao conhecimento: na ITIL, a prática gestão do

conhecimento visa manter e melhorar o uso eficaz do

conhecimento em toda a organização; no COBIT, o processo

conhecimento gerenciado inclui manter a disponibilidade de

informações relevantes sobre conhecimento, para facilitar a

tomada de decisões relacionadas à governança.

Julgue o item a seguir, referentes à ITIL v4 e ao COBIT 2019.

Tanto na ITIL v4 quanto no COBIT 2019, é prevista gestão

relativa a problemas: na ITIL, a prática gerenciamento de

problemas visa reduzir a probabilidade e o impacto dos

incidentes, inclusive identificando as causas reais; no

COBIT, o processo problemas gerenciados inclui fornecer

resolução para evitar incidentes recorrentes.

Julgue o item a seguir, referentes à ITIL v4 e ao COBIT 2019.

O COBIT 2019 prevê processo afeto diretamente à gestão de

fornecedores, denominado terceiros gerenciados, ao passo

que na ITIL v4 não há prática de gerenciamento de

fornecedores, pois o prestador de serviço é gerenciado com

base na prática gerenciamento de nível de serviço, na

qualidade de stakeholder externo.

Julgue o próximo item, considerando a ITIL v4.

A ITIL v4 prevê prática diretamente relacionada à gestão de

projetos, incluindo tarefas como planejamento e

monitoramento do projeto, com vistas a garantir que todos os

projetos sejam entregues com sucesso.

Julgue o próximo item, considerando a ITIL v4.

Não há prática na ITIL v4 diretamente afeta ao

gerenciamento de segurança da informação, sendo a

confidencialidade, a integridade e a disponibilidade tratadas

como incidentes ou problemas quando concernentes à

segurança de dados nos serviços.

Julgue o próximo item, considerando a ITIL v4.

Os sistemas operacionais, aplicativos de desktop e

middleware incluem-se no escopo da prática de

infraestrutura e plataforma.

Julgue o próximo item, considerando a ITIL v4.

O escopo da prática de gerenciamento de incidentes inclui

tanto a detecção e o registro de incidentes quanto seu

diagnóstico e sua investigação, excluída, nesse caso, a

revisão de incidentes, que fica a cargo da prática de gestão

de problemas.