Questões de Concurso

Para analista de controle externo - tecnologia da informação

Foram encontradas 975 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. A política de segurança deve fornecer as diretrizes necessárias para orientar o desenvolvimento de procedimentos de backup e restore.

II. Para a implementação do backup, deve-se levar em consideração a importância da informação, o nível de classificação utilizado, sua periodicidade de atualização e também sua volatilidade.

III. Os backups devem ser mantidos no mesmo local físico de armazenamento dos dados originais para possibilitar sua rápida restauração.

IV. Além dos backups realizados por empresas terceiras, como, por exemplo, provedores de sites de contingência, deve-se produzir uma cópia adicional de segurança dos backups, considerados mais críticos para ser armazenada nas instalações da organização independentemente das cláusulas contratuais estabelecidas, que visam proteger a organização.

Está correto o que se afirma em

Segundo Behrouz A. Forouzan em seu livro Comunicação de Dados e Redes de Computadores, esse protocolo é uma maneira de descrever o certificado digital de uma maneira estruturada. Usa um protocolo popular chamado ASN.1 (Abstract Syntax Notation 1). É um padrão para infraestruturas de chaves públicas (ICP).

O primeiro protocolo citado no texto é o

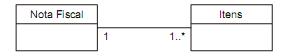

O número 1 e símbolo 1..* que aparecem ao lado das classes Nota Fiscal e Itens se referem à restrição de

I. O modo como um sistema deve reagir a certas entradas e o comportamento em que o sistema deve ter em certas situações e, em alguns casos, especificar o que o sistema não deve fazer, são chamados de requisitos não-funcionais.

II. As restrições aos serviços ou funções de um sistema, como, por exemplo, processos de desenvolvimento ou utilização de padrões, são requisitos de funcionamento do sistema ou requisitos funcionais.

III. Requisitos que vem do domínio da aplicação do sistema e refletem características ou restrições para aquele domínio são chamados de requisitos de domínio e podem ser requisitos funcionais e/ou não-funcionais.

Está correto o que se afirma em

I. Otimiza o processo de tomada de decisão.

II. Torna os módulos independentes uns dos outros, pois cada departamento independe das informações do módulo anterior.

III. Elimina o uso de interfaces manuais.

IV. Aumenta a redundância de atividades.

Quanto aos ERPs, é correto o que consta APENAS em

I. Os dados são armazenados como objetos que podem ser manipulados por métodos de acesso de SGBDs relacionais ou hierárquicos, apenas.

II. Os objetos são organizados em uma hierarquia de tipos e subtipos que recebem as características de seus supertipos.

III. Os objetos não podem conter referências para outros objetos.

É correto o que consta em

I. Taxa de transferência variável.

II. Destinada a tráfego que não pode ter qualquer tipo de atraso.

III. Um dos SLAs é a taxa de transferência de rajada.

Dentre as classes de QoS oferecidas pelas redes ATM, as características apresentadas pertencem à classe