Questões de Concurso

Para tj-mg

Foram encontradas 4.695 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. “Gerenciamento de Incidentes” consiste na prevenção da reincidência de erros na infraestrutura de TI por meio da identifcação da causa-raiz.

II. “Gerenciamento de Mudanças” tem como objetivo assegurar que os métodos e procedimentos padronizados estão sendo utilizados corretamente em todas as mudanças.

III. “Gerenciamento da Confguração” proporciona um modelo lógico da infraestrutura de TI mediante identifcação, controle, manutenção e verifcação da versão de todos os itens de confguração existentes.

Assinale a alternativa CORRETA:

I. JSP permite a criação de páginas Web com conteúdo estático e dinâmico.

II. EJb é um framework de componentes, baseado na arquitetura MVC, para construção de interfaces com usuário.

III. JSTL permite utilizar conjuntos padronizados de tags para manipulação de arquivos XML, internacionalização, dentre outros.

Assinale a alternativa CORRETA:

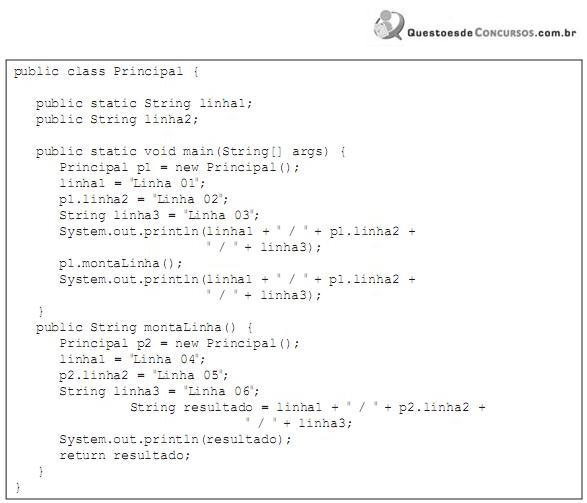

Assinale a opção que corresponde à saída CORRETA gerada pelo programa:

I. Quicksort divide um conjunto de itens em conjuntos menores, que são ordenados de forma independe, e depois os resultados são combinados para produzir a solução de ordenação do conjunto maior.

II. Seleção é um método que consiste em selecionar o menor item de um vetor e substituí-lo pelo item que estiver na primeira posição. Essas duas operações são repetidas com os itens restantes até o último elemento.

III. Shellsort é uma extensão do algoritmo de ordenação por Inserção, contornando o problema que ocorre quando o menor item de um vetor está na posição mais à direita.

Assinale a alternativa CORRETA:

( ) A Camada de Enlace possui mecanismos de detecção e correção de erros.

( ) A Camada de Rede determina a maneira com que os pacotes são roteados da origem até o destino.

( ) A Camada de Transporte é responsável pelo gerenciamento de pacotes.

( ) A Camada de Apresentação realiza o gerenciamento de token, impedindo que duas partes tentem executar uma operação crítica ao mesmo tempo.

Assinale a opção com a sequência CORRETA.

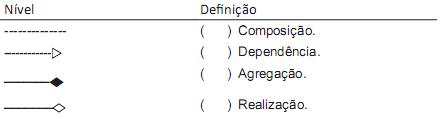

Está CORRETA a seguinte sequência de respostas:

( ) Requisitos não-funcionais são restrições sobre os serviços ou as funções oferecidos pelo sistema.

( ) Requisitos de domínio são declarações, em uma linguagem natural, de quais serviços são esperados do sistema.

( ) Requisitos funcionais são declarações de serviços que o sistema deve fornecer.

( ) Requisitos funcionais podem estabelecer explicitamente o que o sistema não deve fazer.

Assinale a opção com a sequência CORRETA.

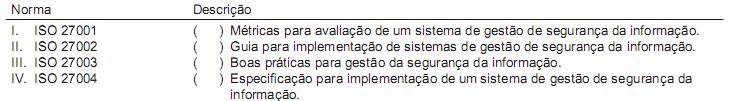

Está CORRETA a seguinte sequência de respostas:

I. Denial of Service é um ataque que visa interromper um serviço por meio de sobrecarga no servidor ou no meio de comunicação associados ao serviço.

II. Spoofing é um tipo de ataque que intercepta pacotes de rede para obter informações como nomes de usuários ou senhas.

III. Worms são programas que se propagam para infectar o ambiente onde eles se encontram.

Assinale a alternativa CORRETA:

I. Supply Chain Management são sistemas planejam, organizam e gerenciam os recursos humanos de uma empresa.

II. Enterprise Resource Planning são sistemas que integram o planejamento, o gerenciamento e o uso dos recursos de uma organização.

III. Client Relationship Management são sistemas que consideram que o sucesso de uma empresa depende da gestão efcaz do relacionamento com seus clientes.

Assinale a alternativa CORRETA:

1. Consistência.

2. Conveniência.

3. Eficiência.

4. Familiaridade.

( ) Emprego de conceitos, linguagem e metáforas do mundo real do usuário.

( ) Facilidade de acesso a todas as operações.

( ) Redução do esforço gasto para executar uma tarefa.

( ) Utilização de ações iguais para obtenção de um mesmo resultado.

Assinale a alternativa que apresenta CORRETAMENTE a sequência de letras.

( ) Apoiar o desenvolvimento dos projetos de automação bibliográfica no Brasil, permitindo às bibliotecas brasileiras, através do compartilhamento dos recursos de catalogação on line da Biblioteca Nacional, a formação de bases de dados locais ou de redes de bases regionais.

( ) Permitir às bibliotecas conveniadas copiar ou baixar registros bibliográficos, via Internet, das bases de dados da Fundação Biblioteca Nacional, disponíveis no site http://www.bn.br.

( ) Promover a competência, o desenvolvimento de recursos e a infra-estrutura de informação em direito para a produção, socialização e integração do conhecimento na área.

Assinale a alternativa que apresenta CORRETAMENTE a sequência de letras.