Questões de Concurso

Comentadas para transpetro

Foram encontradas 2.561 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

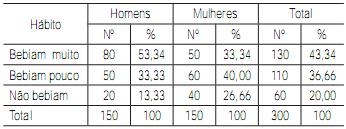

Analisando-se exclusivamente os dados da tabela acima, uma hipótese plausível que pode ser levantada é que

Esse documento é tecnicamente designado

Esses cuidados são da competência de

O prazo previsto para a comunicação do acidente do trabalho é